Anatomie der Angst: Das „Quanten-Armageddon“ als mathematischer Irrtum

Massenhysterien entstehen häufig aus einem Mangel an technischem Verständnis. Im Marktzyklus der Kryptowährungen fungiert das Narrativ des sogenannten „Quantum Apocalypse“ als ein fortwährendes Schreckgespenst, das bei jeder Pressemitteilung von Google oder IBM über Laborerfolge reaktiviert wird. Die These ist ebenso simpel wie beunruhigend für unbedarfte Marktteilnehmer: Quantencomputer seien in der Lage, Private Keys innerhalb von Sekunden zu dechiffrieren, wodurch der Marktwert von Bitcoin in Höhe von 1,4 Billionen USD auf null sinken würde.

Diese Behauptung ist fundamental fehlerhaft. Um das tatsächliche Risiko zu evaluieren – und zu verstehen, warum Institutionen wie BlackRock oder Fidelity ihre Bitcoin-Positionen nicht liquidieren –, muss dieser Mythos auf die Ebene der Teilchenphysik und Informationstheorie dekonstruiert werden. Das Problem liegt nicht in der reinen Rechengeschwindigkeit, sondern in der Wahrscheinlichkeitsrechnung.

Wahrscheinlichkeitsmaschinen statt Supercomputer

Ein weit verbreiteter Denkfehler besteht darin, Quantencomputer lediglich als „Turbo-Version“ klassischer Rechner zu betrachten. Während klassische Computer (binär) deterministisch arbeiten und Informationen in Bits (0 oder 1) verarbeiten, nutzt ein Quantencomputer das Prinzip der Superposition. Eine Recheneinheit (Qubit) kann gleichzeitig den Zustand 0, 1 oder beide Zustände einnehmen.

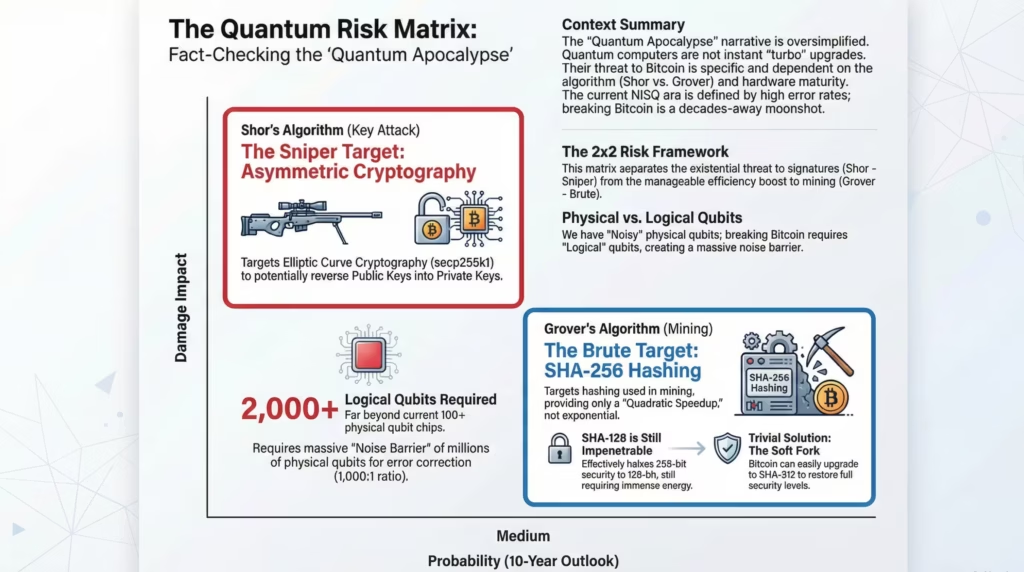

In der Kryptografie bedeutet dies: Ein Quantencomputer führt keine klassische Brute-Force-Attacke (das sukzessive Ausprobieren von Passwörtern) durch. Stattdessen nutzt er spezifische Algorithmen, um die mathematische Struktur hinter den Schlüsseln kollabieren zu lassen. Diese Bedrohung betrifft jedoch nicht alle Verschlüsselungsarten gleichermaßen. Wir müssen hierbei zwischen dem Shor-Algorithmus und dem Grover-Algorithmus differenzieren.

Der Shor-Algorithmus: Eine präzise Bedrohung für die Signatur

Die Sicherheit von Bitcoin sowie ein Großteil des globalen Bankensystems basieren auf asymmetrischer Kryptografie, konkret auf der Elliptic Curve Cryptography (ECC) (Kurve secp256k1). Das Prinzip ist die sogenannte Einwegfunktion: Es ist mathematisch trivial, einen Public Key zu generieren, aber nach aktuellem Stand der Technik unmöglich, daraus den Private Key abzuleiten.

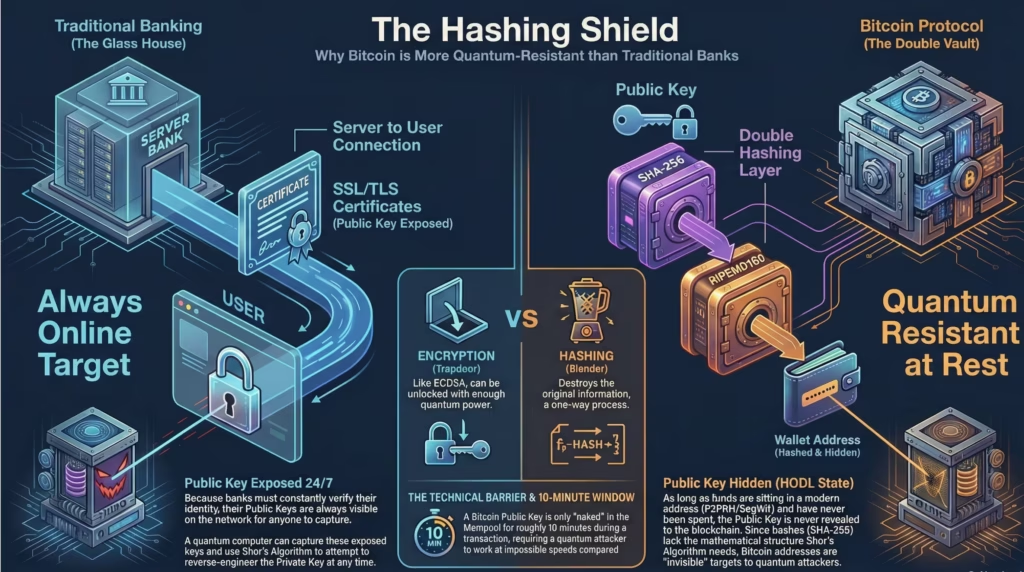

Ein klassischer Computer würde länger als das Alter des Universums benötigen, um diese Berechnung umzukehren. Der Shor-Algorithmus könnte dieses Problem (das Diskrete-Logarithmus-Problem) auf einem ausreichend leistungsstarken Quantencomputer jedoch effizient lösen. Damit wäre die mathematische Brandmauer der digitalen Signaturen durchbrochen. Bitcoin verfügt jedoch über einen entscheidenden Schutzmechanismus, den viele Bankzertifikate (SSL) vermissen lassen: Das Hashing.

Der Grover-Algorithmus und die Resilienz des Mining-Netzwerks

Medienberichte werfen Quantenalgorithmen oft in einen Topf. Dabei arbeitet der Grover-Algorithmus völlig anders und ist für Bitcoin weitaus weniger gefährlich. Grover zielt auf die SHA-256 Hash-Funktion ab, die beim Bitcoin-Mining und der Erstellung von Wallet-Adressen zum Einsatz kommt.

Die entscheidende Analyse: Der Grover-Algorithmus bietet lediglich eine quadratische Beschleunigung (Quadratic Speedup), keine exponentielle. Für die Sicherheit bedeutet das:

- Eine SHA-256 Verschlüsselung (256-Bit-Sicherheit) entspräche gegenüber Grover einer 128-Bit-Sicherheit.

- SHA-128 gilt weiterhin als praktisch unknackbar. Um eine solche Verschlüsselung per Brute-Force zu brechen, wäre eine Energiemenge erforderlich, die die Kapazität unserer Sonne übersteigt.

Sollte die Bedrohung durch Grover dennoch steigen, ist die Lösung trivial: Das Bitcoin-Netzwerk könnte mittels eines Soft Forks auf SHA-512 migrieren, wodurch die ursprüngliche Sicherheit vollständig wiederhergestellt wäre.

Die „Noise Barrier“: Google Willow vs. die Realität

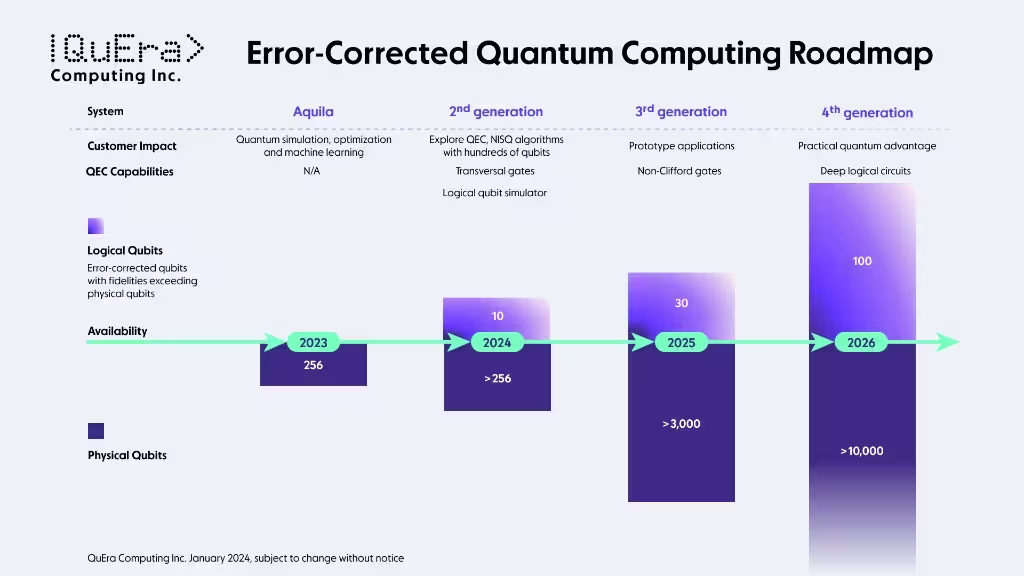

Trotz Googles Ankündigung des „Willow“-Chips mit 105 Qubits ist das Ende der Kryptografie nicht in Sicht. Es besteht eine massive Diskrepanz zwischen physischen Qubits und den für den Shor-Algorithmus erforderlichen logischen Qubits.

Physische Qubits sind extrem instabil und leiden unter Dekohärenz (dem Verlust quantenmechanischer Zustände durch externe Störungen). Experten schätzen, dass für ein einziges stabiles logisches Qubit zwischen 1.000 und 10.000 physische Qubits zur Fehlerkorrektur benötigt werden. Um die secp256k1-Verschlüsselung von Bitcoin zu knacken, wären etwa 2.000 bis 4.000 logische Qubits erforderlich – was eine Maschine mit Millionen von physischen Qubits voraussetzt.

Wir befinden uns derzeit in der NISQ-Ära (Noisy Intermediate-Scale Quantum). Der Sprung von hundert auf Millionen von stabilen Qubits ist keine Formsache, sondern eine technologische Herausforderung von der Größenordnung einer Mondlandung. Der sogenannte „Q-Day“ ist kein Ereignis der nahen Zukunft, sondern ein sich langsam bewegender Horizont.

Mathematische Festungswerke: Warum das Bitcoin-Netzwerk einem Hochsicherheitstresor gleicht

Die zeitliche Distanz zwischen der theoretischen Machbarkeit und einer funktionalen Quantenmaschine wird durch Jahrzehnte der Materialinnovation und kryogenen Kühlung überbrückt, was den „Q-Day“ zu einem sich langsam bewegenden Horizont macht. Wer jedoch glaubt, die Sicherheit von Bitcoin hinge lediglich von einer einzigen, schwer zu knackenden Verschlüsselungsebene ab, unterschätzt die kryptografische Weitsicht des Protokolldesigns. Ein verbreiteter Analysenfehler besteht in der Annahme, eine Bitcoin-Adresse sei identisch mit dem öffentlichen Schlüssel (Public Key). Diese Fehlinterpretation verkennt die mehrschichtige Verteidigungsarchitektur grundlegend.

Um zu verstehen, warum Quantencomputer an der Bitcoin-Infrastruktur scheitern, müssen zwei zentrale Säulen des Protokolls differenziert betrachtet werden: Die elliptischen Kurven (ECDSA) und der Schutz durch das Hashing.

Die gläserne Flanke: Schwachstellen von Secp256k1

Das Herzstück der digitalen Signaturen von Bitcoin ist der Elliptic Curve Digital Signature Algorithm (ECDSA) auf der Kurve secp256k1. Dieser Mechanismus fungiert als Einwegfunktion:

- Ein Nutzer generiert einen Private Key (eine massive Zufallszahl).

- Über mathematische Operationen auf der elliptischen Kurve wird daraus der Public Key abgeleitet.

- Die Berechnung vom Private zum Public Key ist trivial, die Umkehrung mit klassischen Mitteln jedoch unmöglich.

Hier setzt der Shor-Algorithmus an. Sollte ein Angreifer Zugriff auf den Public Key erhalten, könnte ein Quantencomputer mit ausreichenden logischen Qubits diesen Prozess theoretisch umkehren. Da die Mathematik hinter elliptischen Kurven eine spezifische Struktur aufweist, könnte sie durch Quanten-Superposition manipuliert werden, um den Private Key zu extrahieren. Würde Bitcoin hier enden, wäre das System bei einer Preisgabe der Wallet-Adresse unmittelbar kompromittiert.

Der unsichtbare Schutzschild: SHA-256 und RIPEMD160

Der entscheidende Sicherheitsaspekt wird oft übersehen: Eine Bitcoin-Adresse ist nicht der öffentliche Schlüssel. Adressen (beginnend mit „1“, „3“ oder „bc1“) sind das Resultat eines doppelten Hashing-Prozesses des Public Keys:

- Der Public Key wird erfasst.

- Er wird mittels SHA-256 gehasht.

- Das Ergebnis wird erneut mittels RIPEMD160 gehasht.

Der Unterschied zwischen Verschlüsselung (wie ECDSA) und Hashing (wie SHA-256) ist fundamental. Während Verschlüsselungen darauf ausgelegt sind, mit einem Schlüssel dechiffriert zu werden, ist Hashing ein irreversibler Prozess zur Vernichtung der ursprünglichen Information.

Da der Shor-Algorithmus auf mathematische Strukturen angewiesen ist, die bei Hash-Funktionen aufgrund ihrer pseudozufälligen Natur fehlen, bleibt er hier wirkungslos. Solange von einer Adresse keine Transaktion versendet wurde, bleibt der Public Key verborgen. Für einen Quantenangreifer bleibt eine moderne Bitcoin-Wallet (P2PKH) somit eine „Black Box“ ohne Zielangriffsfläche.

Ökonomische Imperative gegen Quanten-Mining

Neben dem Diebstahl von Assets besteht oft die Sorge vor einem „Quanten-Hijacking“ des Netzwerks durch einen 51%-Angriff. Diese Sorge hält einer ökonomischen Prüfung nicht stand. Das Mining basiert auf dem SHA-256-Algorithmus, bei dem lediglich der Grover-Algorithmus eine Rolle spielt.

Dieser bietet, wie dargelegt, nur eine quadratische Beschleunigung. Das Bitcoin-Protokoll verfügt über ein Difficulty Adjustment (Anpassung des Schwierigkeitsgrades), das alle 2.016 Blöcke erfolgt. Sollte die Hashrate durch Quantenrechner massiv steigen, würde das Netzwerk die Schwierigkeit automatisch auf ein extremes Niveau anheben.

Zudem sind moderne ASIC-Chips (Application-Specific Integrated Circuits) bereits millionenfach effizienter für SHA-256-Berechnungen als Mehrzweckrechner. Der Einsatz eines Multimilliarden-Dollar-Quantencomputers für das Mining wäre ökonomisch irrational. Es entspräche dem Versuch, ein Space Shuttle für eine Pizzalieferung zu nutzen: technisch möglich, aber wirtschaftlich absurd.

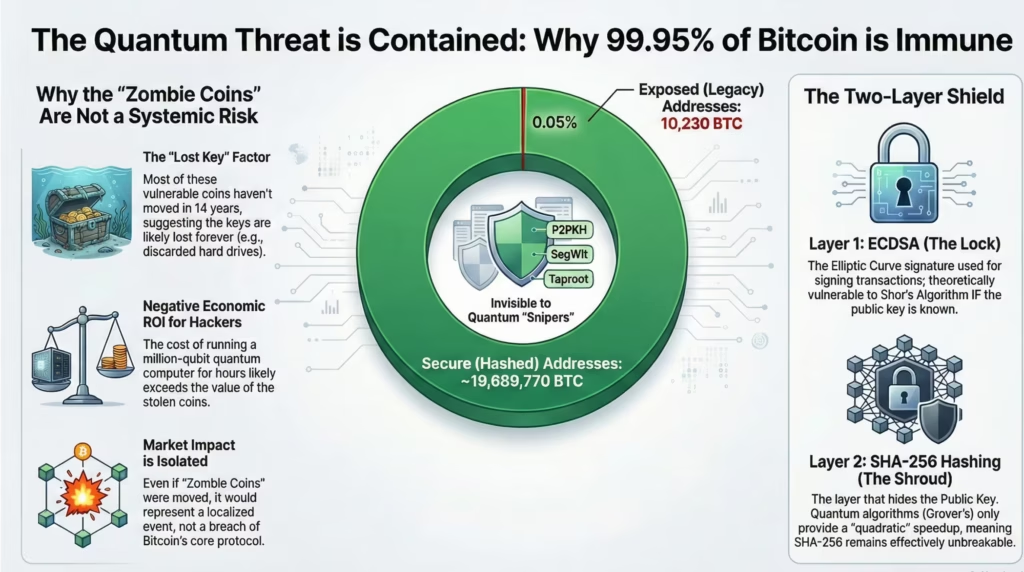

Forensik der „Zombie-Coins“: Die anatomische Zerlegung der 10.000 ungeschützten Bitcoin

Die ökonomische Absurdität, einen Zehn-Milliarden-Dollar-Quantencomputer für das Mining einzusetzen, unterstreicht die Robustheit des Netzwerks gegenüber rein profitgetriebenen Akteuren. Daten sind in der Debatte um die Quantenhysterie das einzig wirksame Antidot. Ein aktueller Geheimdienstbericht von CoinShares zeigt eine Zahl auf, die ebenso überraschend wie beruhigend ist: Von den rund 19,7 Millionen im Umlauf befindlichen Bitcoin sind lediglich etwa 10.230 BTC technisch anfällig für aktuelle quantencomputergestützte Angriffe.

Diese geringe Quote resultiert aus der evolutionären Architektur von Bitcoin. Um zu verstehen, warum ein Großteil der Bestände immun ist, müssen wir die historische Entwicklung von den frühen P2PK-Skripten hin zum modernen P2PKH-Standard analysieren.

Darwinistische Evolution: Vom gläsernen P2PK zum stählernen P2PKH

In der Ära von Satoshi Nakamoto (2009–2010) durchlief das Protokoll eine entscheidende Sicherheitsoptimierung, die heute den Schutzwall gegen Quantenalgorithmen bildet.

1. P2PK (Pay-to-Public-Key): Die Ära der Exponiertheit

In den Genesis-Blöcken nutzte Satoshi das P2PK-Standardtransaktionsskript. Hierbei wird der Public Key des Empfängers explizit im Transaktionsoutput (UTXO) aufgeführt.

- Mechanismus: Die Mittel sind direkt an den Public Key (einen Punkt auf der elliptischen Kurve) gebunden.

- Risikoprofil: Da der Public Key dauerhaft in der Blockchain einsehbar ist, bieten diese Adressen eine ideale Angriffsfläche für den Shor-Algorithmus. Es fehlt die schützende Hashing-Ebene.

2. P2PKH (Pay-to-Public-Key-Hash): Der moderne Standard

Satoshi erkannte frühzeitig die Effizienz- und Sicherheitsrisiken und führte P2PKH ein.

- Mechanismus: Die Mittel werden an den Hash des Public Keys gebunden (Adressen, die mit „1“ beginnen).

- Risikoprofil: Der Public Key wird erst in dem Moment offenbart, in dem der Besitzer die Coins versendet. Solange die Bestände unbewegt bleiben (HODL), bleibt der Public Key hinter SHA-256 und RIPEMD160 verborgen.

Die überwältigende Mehrheit der existierenden Bitcoin – einschließlich der Bestände von BlackRock, MicroStrategy und privater Wallets – nutzt P2PKH oder modernere Derivate wie SegWit. Diese sind für Quantenradar faktisch unsichtbar.

On-Chain-Analyse der 10.230 BTC: Das Profil der verlorenen Werte

Die von CoinShares identifizierten 10.230 BTC sind das Ergebnis eines präzisen Screenings von Ur-UTXOs, die seit ihrer Generierung im Jahr 2009 oder Anfang 2010 nie bewegt wurden.

- Asset-Historie: Diese Bestände stammen fast ausschließlich aus einer Zeit, in der Bitcoin noch keinen Marktwert besaß.

- Verteilung: Die Bestände konzentrieren sich auf Wallets mit Salden unter 100 BTC. Das Knacken dieser kleinteiligen Schlüssel würde selbst unter optimistischen Annahmen Jahrtausende dauern, da die Energiekosten den Wert der Beute bei weitem übersteigen.

- Status als „Lost Keys“: Da diese Coins selbst bei historischen Höchstständen von 73.000 USD unbewegt blieben, ist forensisch davon auszugehen, dass der Zugriff auf die Private Keys unwiederbringlich verloren ist.

Die Paradoxie des Angriffs: Warum Hacker leer ausgehen

Es ist eine Ironie des Schicksals, dass die technisch verwundbarsten Ziele (P2PK) ökonomisch am irrelevantesten sind. Sollte eine Entität einen Quantencomputer mit Millionen logischen Qubits entwickeln, stünde sie vor einem logistischen Paradoxon.

Einerseits übersteigen die Betriebskosten für einen solchen Supercomputer die potenzielle Beute aus tausenden kleinen, fragmentierten Adressen. Ein Angreifer benötigt ein signifikantes Ziel („Whale“), um die Investition zu rechtfertigen. Andererseits haben fast alle aktiven Großinvestoren ihre Bestände längst auf moderne Adressstrukturen oder institutionelle Cold-Storage-Lösungen mit Multi-Sig-Verfahren migriert.

Sollte es einem Quantencomputer dennoch gelingen, diese „Zombie-Coins“ zu bewegen, käme dies eher einer digitalen Archäologie oder Asset-Wiederherstellung verloren geglaubter Güter gleich. Ein kurzfristiger „Flash-Crash“ aufgrund psychologischer Faktoren wäre denkbar, doch die fundamentale Integrität der restlichen 19 Millionen Bitcoin bliebe unangetastet. Das Risiko ist isoliert und stellt keine systemische Bedrohung dar.

Raubzug-Simulation: Der Durchbruch des zehnminütigen „Zeitfensters des Todes“

Diese systemische Stabilität sorgt dafür, dass das Risiko isoliert bleibt und keine unmittelbare Bedrohung für das Gesamtsystem darstellt. Während Bitcoin-Bestände in der „kalten Verwahrung“ (Cold-Storage) auf modernen Adressen nahezu unantastbare Festungswerke gleichen, stellt sich die Frage nach der Sicherheit im Moment der Interaktion. Das Schreckensszenario für Bitcoin-Maximalisten ist nicht der statische Zustand, sondern der Moment der Transaktion, in dem sich die Tore der Festung kurzzeitig öffnen.

In der Cybersicherheit werden primär zwei Angriffsvektoren diskutiert: Die passive Strategie „Harvest Now, Decrypt Later“ und die aktive „Real-time Interception“. Eine Analyse nach dem First-Principles-Ansatz offenbart hierbei die technischen Realitäten.

Der Mythos von „Harvest Now, Decrypt Later“ (HNDL)

Die HNDL-Strategie ist ein Schreckgespenst der staatlichen Aufklärung. Nachrichtendienste wie die NSA zeichnen heute verschlüsselten Datenverkehr (diplomatische Korrespondenz, Bankdaten) auf, um diesen in 20 Jahren mittels Quantencomputern zu dechiffrieren. Die Übertragung dieser Logik auf Bitcoin ist jedoch ein Kategorienfehler.

HNDL funktioniert ausschließlich bei verschlüsselten Daten. Wie bereits dargelegt, ist eine Bitcoin-Adresse (P2PKH) das Ergebnis eines Hash-Verfahrens, nicht einer Verschlüsselung. Da beim Hashing die ursprüngliche Information irreversibel zerstört wird, liefert das bloße Aufzeichnen von Adressen keinen Angriffspunkt.

- Die Realität: Ein Angreifer kann Ihre Bitcoin-Adresse ewig speichern; er wird daraus niemals den öffentlichen Schlüssel ableiten können.

- Die Ausnahme: Gefährdet sind lediglich veraltete P2PK-Adressen oder Nutzer, die durch Address-Reuse (Adress-Wiederholung) ihren öffentlichen Schlüssel bereits in der Vergangenheit preisgegeben haben. Für moderne, disziplinierte Anleger ist HNDL eine leere Drohung.

Das Zeitfenster des Todes: Der Mempool-Angriff

Dies ist der einzige theoretisch valide Angriffsvektor. Das Risiko entsteht exakt in dem Moment, in dem der Nutzer eine Transaktion initiiert. Beim Senden überträgt die Wallet ein Datenpaket an das Netzwerk, das die digitale Signatur und den öffentlichen Schlüssel enthält. Dieses Paket verweilt im Mempool (Warteraum), bevor es von einem Miner in einen Block aufgenommen wird (durchschnittlich 10 Minuten).

In diesen zehn Minuten ist der öffentliche Schlüssel „exponiert“. Der theoretische Ablauf eines Angriffs:

- Interzeption: Ein Quantencomputer scannt den Mempool in Echtzeit und identifiziert eine Transaktion mit hohem Volumen.

- Blitzkalkulation: Der Angreifer nutzt den Shor-Algorithmus, um aus dem öffentlichen Schlüssel den privaten Schlüssel zu berechnen.

- Front-Running: Mit dem extrahierten Schlüssel erstellt der Angreifer eine Konkurrenztransaktion an seine eigene Wallet.

- Bestechung: Er setzt eine signifikant höhere Transaktionsgebühr (Gas Fee) fest.

- Exekution: Ein rationaler Miner bevorzugt die lukrativere Transaktion des Angreifers. Die Originaltransaktion wird verworfen; das Kapital ist entwendet.

Warum dies Science-Fiction bleibt: Die asymmetrische Hürde

Damit dieses Szenario Erfolg hat, müsste ein Quantencomputer den Schlüssel in weniger als 600 Sekunden knacken. Einen Schlüssel in zehn Jahren zu brechen ist eine Sache; dies in zehn Minuten zu vollziehen, erfordert eine millionenfach höhere Rechenkapazität ohne jegliche Fehlertoleranz. Technologisch ist dies der Unterschied zwischen dem ersten Motorflug der Gebrüder Wright und einem Hyperschalljet.

Zudem greift hier die Spieltheorie. Der Betrieb eines Quantencomputers mit Millionen logischen Qubits verschlingt horrende Summen an Energie und kryogener Kühlung.

- Kosten-Nutzen-Verhältnis: Eine Wallet mit 1 BTC (ca. 100.000 USD) anzugreifen, während die Betriebskosten der Maschine pro Minute im Millionenbereich liegen könnten, ist ökonomischer Suizid.

- Das Paradoxon: Sobald der erste große Angriff dieser Art erfolgt, würde das Vertrauen kollabieren und der Bitcoin-Preis gegen Null tendieren. Der Angreifer hielte plötzlich wertlose Assets in den Händen.

Im Gegensatz zu physischem Gold zerstört der Diebstahl von Bitcoin durch einen Systembruch den Wert des Diebesguts unmittelbar selbst. Es ist daher weitaus lukrativer, solche Rechenkapazitäten zur Spionage von Pharma-Geheimnissen oder zur Infiltration von Zentralbankreserven zu nutzen.

Das Glashaus-Paradoxon: Warum Banken die primären Opfer sind (und nicht Bitcoin)

Im Gegensatz zu physischem Gold zerstört der Diebstahl von Bitcoin durch einen Systembruch den Wert des Diebesguts unmittelbar selbst, weshalb das finanzielle Incentive für einen solchen Angriff als gering einzustufen ist. Die weitaus kritischere Sicherheitslücke findet sich paradoxerweise in der traditionellen Finanzwelt. Während Bankvertreter oft skeptisch nach der Quantenresistenz von Bitcoin fragen, ignorieren sie die digitale Dynamitladung, auf der die globale Bankeninfrastruktur (SWIFT, Visa, FedWire) faktisch thront.

Die technische Realität steht im krassen Gegensatz zum öffentlichen Narrativ: Das klassische Bankwesen ist aufgrund des Shor-Algorithmus weitaus gefährdeter als das Bitcoin-Netzwerk. Diese Diskrepanz wurzelt in der fundamentalen Architektur: Bitcoin ist auf Privatsphäre ausgelegt (Schlüssel werden verborgen), während das Bankwesen auf Identität basiert (Schlüssel werden exponiert).

Exponiert im Rampenlicht: Die Schwäche der Public-Key-Infrastruktur (PKI)

Das moderne Bankwesen stützt sich auf Vertrauensprotokolle, die als PKI bezeichnet werden. Bei jedem Zugriff auf das Mobile-Banking oder bei einer Kreditkartentransaktion findet ein digitaler „Handshake“ statt.

In diesem Prozess sind Bankserver verpflichtet, Digitale Zertifikate (SSL/TLS) zu senden, um ihre Authentizität zu verifizieren. Hier liegt die Achillesferse: Diese Zertifikate enthalten den Public Key der Bank.

- Banking-Realität: Die öffentlichen Schlüssel der Institute sind rund um die Uhr im Internet exponiert. Ein Quantencomputer könnte diese Daten passiv erfassen und die Private Keys der Zertifizierungsstellen dechiffrieren.

- Bitcoin-Realität: Wie bereits dargelegt, bleiben Bitcoin-Schlüssel (P2PKH) hinter dem SHA-256-Hash verborgen und treten nur während des zehnminütigen Transaktionsfensters in Erscheinung.

Banken agieren in einem „Glashaus“. Sie können sich nicht hinter Hashing-Verfahren verstecken, da sie permanent ihre Identität verifizieren müssen, um Transaktionen zu autorisieren. Für einen Quantencomputer ist ein Bankserver ein statisches, hell beleuchtetes Ziel, während eine Bitcoin-Wallet ein bewegliches Ziel in der Dunkelheit darstellt.

Die COBOL-Hölle: Tödliche technische Altschulden

Die zweite Schwachstelle ist nicht kryptografischer Natur, sondern liegt in der Bürokratie und den technischen Altschulden (Technical Debt). Großteile der Core-Banking-Systeme basieren noch immer auf COBOL, einer Programmiersprache aus den 1970er-ahren, die auf IBM-Mainframes läuft.

Der Übergang zur Post-Quanten-Kryptografie (PQC) stellt für Banken einen logistischen Albtraum dar:

Wollen Sie schärfere Marktanalysen?

Erhalten Sie logische, umfassende und unvoreingenommene Einblicke. Bauen Sie Ihre Strategie auf Daten auf, nicht auf Annahmen.

- Migrationsaufwand: Institute müssen Millionen Zeilen Spaghetti-Code auditieren und RSA/ECC-Standards durch quantenresistente Algorithmen (wie CRYSTALS-Kyber) ersetzen – und das bei gefordertem Zero-Downtime-Betrieb.

- Interoperabilität: Eine Bank kann das Upgrade nicht isoliert durchführen. Das gesamte globale Zahlungsnetzwerk (SWIFT) muss simultan migrieren, um Systemausfälle zu vermeiden.

- Bitcoin-Agilität: Bitcoin hingegen ist eine modulare Open-Source-Software. Im Falle einer akuten Bedrohung können die Entwickler einen Soft Fork mit neuen Signaturtypen (z. B. Lamport-Signaturen) implementieren. Nodes aktualisieren sich freiwillig und dezentral – ohne langwierige Vorstandsbeschlüsse.

Zentralisierung: Ein einziger Schlüssel für das gesamte System

Ein wesentlicher Unterschied liegt im potenziellen Schadensausmaß (Blast Radius). Bitcoin ist dezentralisiert; bricht ein privater Schlüssel, ist lediglich das Kapital dieser spezifischen Wallet verloren. Die restlichen 19 Millionen BTC bleiben sicher.

Das Bankwesen ist ein zentralisiertes System. Die Sicherheit von Millionen Kunden hängt oft von wenigen zentralen Root-Zertifizierungsstellen (Root CA) ab.

- Gelingt es einem Quantencomputer, den Master Private Key einer Großbank oder einer Zertifizierungsstelle zu brechen, kann der Angreifer die Identität der Bank perfekt fälschen.

- Er könnte unbefugte Transaktionen autorisieren, Firmenkonten leeren oder das Vertrauen in Euro und Dollar innerhalb von Stunden untergraben.

In einem Szenario staatlich gesponserter Cyberkriegsführung wäre das Ziel nicht die private Bitcoin-Wallet. Der Angriff würde auf das Herz des Verrechnungssystems zielen, um die Wirtschaft des Gegners vollständig zu lähmen. In einem solchen Fall fungiert Bitcoin nicht als Opfer, sondern als digitales Rettungsboot, wenn das Schlachtschiff des klassischen Finanzsystems sinkt.

Der Quanten-Krieg: Warum Nationalstaaten nicht Ihre Wallet, sondern die globale Finanzstabilität ins Visier nehmen

In einem solchen Szenario staatlich gesponserter Cyberkriegsführung fungiert Bitcoin nicht als Opfer, sondern vielmehr als digitales Rettungsboot, wenn das Schlachtschiff des klassischen Finanzsystems sinkt. Auf dem geopolitischen Schachbrett ist Technologie längst kein reines Handelsgut mehr, sondern eine neue Form der Massenvernichtungswaffe. Die Sorge privater Anleger, eine Nation wie China oder die USA würde einen Quantencomputer entwickeln, nur um Bitcoin zu zerstören, ist eine naive Projektion der tatsächlichen operativen Prioritäten von Supermächten.

Sollten die NSA oder der chinesische Geheimdienst (MSS) morgen die Quantensuprematie erreichen, wäre ein Angriff auf das Bitcoin-Netzwerk das letzte Mittel ihrer Wahl. Eine Analyse nach militärischer Logik und strategischer Spieltheorie verdeutlicht, warum Bitcoin in der Prioritätenliste weit hinten rangiert.

Die Doktrin der „Silent Weapon“: Warum Bitcoin ein zu „lautes“ Ziel ist

Ein stabiler, fehlertoleranter Quantencomputer (Fault-Tolerant Quantum Computer) ist das wertvollste geheimdienstliche Gut der Welt. Sein Wert ist vergleichbar mit der Entschlüsselung der Enigma im Zweiten Weltkrieg. Für eine Nation, die über diese Technologie verfügt, ist totale Geheimhaltung (Stealth) das oberste Gebot.

Die primären Ziele wären:

- Dekryptierung militärischer Kommunikation: Das Mitlesen nuklearer Einsatzpläne und U-Boot-Bewegungen.

- Industriespionage: Der Diebstahl von Pharma-Rezepturen, Halbleiterdesigns oder Batterietechnologien.

- Infiltration kritischer Infrastruktur: Die Fähigkeit, das Energienetz eines Gegners unentdeckt abzuschalten.

Ein Angriff auf Bitcoin hingegen ist extrem geräuschvoll (Noisy). Sobald der erste Block manipuliert oder eine prominente Wallet geleert würde, wüsste die Welt sofort, dass die secp256k1-Verschlüsselung gebrochen wurde. Dies würde einen globalen Alarm auslösen. Gegnerische Mächte würden umgehend ihre Nuklear-Codes und Bankprotokolle ändern. Einen Billionen-Dollar-Quantencomputer zu nutzen, um Bitcoin zu stehlen – dessen Wert durch den Angriff selbst auf Null fallen würde –, ist strategischer Suizid. Es wäre so, als würde man eine taktische Atombombe einsetzen, um einen Kiosk auszurauben: Man erhält Kleingeld, verrät aber seine ultimative Geheimwaffe.

Das Fiat-Apokalypse-Szenario: „Too Big To Fail“ versus Mathematik

Ein Vergleich der Krisenreaktionsmechanismen verdeutlicht das systemische Risiko. Hierbei definiert die Reaktion auf einen Quantenangriff den tatsächlichen Wert Ihres Assets.

Szenario A: Das Bankwesen wird gehackt (Der inflationäre Bailout)

Wären die SWIFT-Verrechnung oder die Datenbanken von Großbanken kompromittiert, könnten Guthaben manipuliert oder Billionen entwendet werden.

- Reaktion: Den Zentralbanken bliebe nur der Bailout. Da Fiatgeld eine zentralisierte Datenbank ist, würde die Federal Reserve neues Geld „drucken“ (digitale Zahlen eintippen), um die Verluste der Kunden auszugleichen und soziale Unruhen zu verhindern.

- Folge: Sofortige Hyperinflation. Das Vertrauen in die Währung wird nicht durch die Technik, sondern durch die massive Verwässerung des Wertes zerstört.

Szenario B: Bitcoin wird gehackt (Die Hard-Fork-Verteidigung)

Sollte ein Angreifer Signaturen brechen und Coins entwenden, reagiert das System dezentral.

- Reaktion: Die Community (Nodes und Miner) würde die Anomalie sofort detektieren. Die Lösung wäre ein sozialer Konsens. Die Entwickler würden einen Notfall-Update (Hard Fork) veröffentlichen, der die Blockchain auf einen Punkt vor dem Angriff zurücksetzt (Rollback) und gleichzeitig quantenresistente Signaturen implementiert.

- Folge: Das Netzwerk stünde eventuell für 24 Stunden still. Die Glaubwürdigkeit wäre erschüttert, aber das Limit von 21 Millionen BTC bleibt bestehen. Es wird kein neues Geld gedruckt.

Bitcoin als Katastrophenversicherung

In einem Quanten-Cyberkrieg erweist sich das traditionelle Bankensystem aufgrund seiner Abhängigkeit von zentraler Geheimhaltung und inflationären Lösungen als weitaus fragiler. Bitcoin ermöglicht durch seine radikale Transparenz ein öffentliches Audit in Echtzeit.

Während ein Bankhack mittels „Salami Slicing“ auf Quantenniveau monatelang unentdeckt bleiben könnte, ist bei Bitcoin jede Unregelmäßigkeit sofort sichtbar. Die These, Bitcoin würde in der Quanten-Ära sterben, muss daher umgekehrt werden: Ein aktualisiertes, quantensicheres Bitcoin-Protokoll könnte das einzige vertrauenswürdige Finanzbuch der Welt sein, wenn globale Bankdatenbanken bereits durch staatliche Cyberkriege manipuliert wurden.

Code-Darwinismus: Der evolutionäre Blueprint zur Post-Quanten-Resilienz

In einem Szenario globaler Cyberkriege dient ein aktualisiertes, quantensicheres Bitcoin-Protokoll potenziell als einzig verlässliches Finanzregister, während traditionelle Bankendatenbanken längst kompromittiert sein könnten. Das Narrativ, Bitcoin sei ein „statischer Monolith“, der unfähig zur Anpassung ist, stellt ein fundamentales Missverständnis von Open-Source-Software dar. Bitcoin ist keine unbewegliche Steinpyramide, die der Erosion harrt; es ist ein digitaler Organismus, der unter dem Selektionsdruck seiner Umgebung evolviert.

Sollten Quantencomputer als neue Prädatoren in das digitale Ökosystem eintreten, verfügt der Bitcoin-Code über die notwendigen Mutationsmechanismen, um Immunität zu entwickeln. Die Strategie der Bitcoin-Core-Entwickler sieht eine Migration von der Elliptic Curve Cryptography (ECC) hin zur Post-Quanten-Kryptografie (PQC) vor, ohne dabei die globale Wirtschaftsmaschine anzuhalten.

Das Taproot-Dilemma: Strategischer Rückschritt oder notwendige Effizienz?

Bevor wir die Zukunft analysieren, muss die Debatte um das Taproot-Upgrade (2021) geklärt werden. Die Einführung von Schnorr-Signaturen wird von Kritikern oft als Sicherheitsrisiko bezeichnet.

Das Argument beruht auf der mathematischen Linearität von Schnorr, die theoretisch geringfügig anfälliger für den Shor-Algorithmus ist als der klassische ECDSA-Standard.

- Technische Fakten: Die Differenz im Schwierigkeitsgrad für einen Quantenrechner ist marginal. Wenn eine Maschine ECDSA mit 4.000 logischen Qubits bricht, benötigt sie für Schnorr etwa 3.800.

- Strategische Analyse: In der Größenordnung der Quantentechnik handelt es sich hierbei um einen Rundungsfehler. Es gibt kein Szenario, in dem ECDSA sicher bliebe, während Schnorr kollabiert. Die Vorteile bei Privatsphäre und Skalierbarkeit rechtfertigen dieses minimale Risiko vollumfänglich.

Defensive Waffenarsenale: Lamport-Signaturen und Lattice-Kryptografie

Sollte die Elliptic Curve Cryptography unhaltbar werden, muss die Entwicklergemeinschaft die Mathematik nicht neu erfinden; sie kann auf bewährte kryptografische Verfahren zurückgreifen.

1. Lamport-Signaturen (Der „Brute-Force“-Schild)

Dies ist die wahrscheinlichste Notfalllösung im Falle eines unmittelbaren Angriffs.

- Mechanismus: Diese Signaturen basieren rein auf Hash-Funktionen statt auf Kurvenmathematik. Da SHA-256 quantenresistent ist, gilt dies automatisch auch für Lamport-Signaturen.

- Trade-off: Die Datenlast ist immens. Eine einzige Signatur kann mehrere Kilobyte beanspruchen (im Vergleich zu 64 Byte bei Schnorr). Dies würde zu einem Aufblähen der Blockchain (Blockchain-Bloat) und steigenden Transaktionsgebühren führen, wäre aber ein akzeptabler Preis für die Sicherung des globalen Vermögens.

2. Lattice-basierte Kryptografie (Der „elegante“ Schild)

Diese Methode wird aktuell vom NIST (National Institute of Standards and Technology) standardisiert.

- Mechanismus: Sie nutzt multidimensionale Gitterstrukturen, die selbst für Quantencomputer eine unüberwindbare Rechenhürde darstellen.

- Vorteile: Algorithmen wie Dilithium oder FALCON bieten deutlich kleinere Signaturgrößen als Lamport-Verfahren und halten die Netzwerkeffizienz hoch.

Der Migrationsmechanismus: Operation am schlagenden Herzen

Ein kryptografisches Fundament auszutauschen, während das System unter Volllast läuft, erfolgt über einen Soft-Fork. Bitcoin nutzt hierfür neue Adresstypen (analog zur Einführung von SegWit).

- Phase 1: Protokollimplementierung (P2PQC): Die Veröffentlichung eines Upgrades führt den Adresstyp „Pay-to-Post-Quantum“ ein, der auf Lattice- oder Lamport-Verfahren basiert.

- Phase 2: Freiwillige Transition: Das Netzwerk erzwingt keine Migration. Große Börsen und Institutionen werden jedoch ihre Bestände in diese Adressen umschichten, um langfristige Sicherheit zu garantieren.

- Phase 3: Natürliche Selektion: Alte Adressformate bleiben funktionsfähig, werden am Markt jedoch mit einem „Risikoabschlag“ belegt. Die Liquidität fließt organisch in die quantensicheren Strukturen ab.

Bitcoin muss den Kampf gegen Quantencomputer nicht heute gewinnen. Es reicht aus, einen mathematisch fundierten Evakuierungspfad bereit zu halten. Dieser Blueprint existiert bereits und wartet lediglich auf den notwendigen sozialen Konsens zur Aktivierung.

Der Tag der Transition: Ein Handbuch für die digitale Evakuierung

Dieser mathematisch fundierte Evakuierungspfad existiert bereits in den Blaupausen der Core-Entwickler und wartet lediglich auf den notwendigen sozialen Konsens zur Aktivierung. Wir hören oft den Begriff „Netzwerk-Upgrade“, doch selten werden die damit verbundenen Reibungskosten (Friction Costs) für den Endnutzer thematisiert. Sollte ein quantenresistenter Soft-Fork (PQC) aktiviert werden, transformiert sich Bitcoin nicht auf magische Weise in Ihrer Wallet; es erfordert eine proaktive Handlung des Nutzers.

Dies ist kein automatisches Software-Update, das im Hintergrund abläuft, während Sie schlafen. Es handelt sich um eine physisch-digitale Asset-Migration. Um Massenpanik zu vermeiden, müssen wir den „Transition Day“ präzise simulieren.

Das Exodus-Protokoll: Mechanismen der Kapitalumschichtung

Sobald das P2PQC-Protokoll (Pay-to-Post-Quantum) live geht, teilt sich das Bitcoin-Netzwerk faktisch in zwei Sicherheitszonen: Die Rote Zone (Legacy-, SegWit-, Taproot-Adressen) und die Grüne Zone (PQC-Adressen).

Ihre Aufgabe als institutioneller Anleger ist der Transfer der Bestände von der Roten in die Grüne Zone:

- Erstellung der neuen Bastion: Generierung einer neuen Seed-Phrase oder Wallet, die den PQC-Kryptografiestandard (z. B. Lattice-Signaturen) nativ unterstützt.

- Evakuierungstransaktion: Durchführung einer On-Chain-Transaktion, um die Bitcoin an die neue Adresse zu senden.

Das kritische Nadelöhr hierbei ist der Mempool-Stau (The Quantum Congestion). Wenn Millionen Nutzer gleichzeitig ihre Assets bewegen, werden die Transaktionsgebühren (Gas Fees) explodieren. Wer frühzeitig agiert (Early Mover), zahlt geringe Gebühren; wer wartet, bis die Panik die Massenmedien erreicht, wird um den begrenzten Blockplatz (Blockspace) zu prohibitiven Preisen konkurrieren müssen.

Der Kanarienvogel im Kohlebergwerk: Frühwarnsignale erkennen

Auf offizielle Verlautbarungen von Technologieriesen oder Regierungen zu warten, ist eine Strategie der Verlierer. Als Forensiker müssen wir die On-Chain-Signale überwachen. Die bereits analysierten 10.230 BTC der „Zombie-Coins“ (P2PK) dienen hierbei als unser Frühwarnsystem.

- Normalszenario: Diese Ur-Coins bleiben unbewegt.

- Q-Day-Signal: Sollte es zu plötzlichen Bewegungen auf diesen P2PK-Adressen aus der Satoshi-Ära kommen, ohne dass ein plausibler Transaktionskontext vorliegt, ist dies der „Alarmstufe Rot“.

P2PK-Adressen sind die „tiefhängenden Früchte“ für Quantenalgorithmen. Ein Angreifer würde diese als Testlauf nutzen, bevor er komplexere Ziele ins Visier nimmt. Wenn Dienste wie Whale Alert melden, dass Coins aus dem Jahr 2009 bewegt werden, und Kryptografen Unregelmäßigkeiten in den Signaturen bestätigen, ist dies der Startschuss für die sofortige Migration – ungeachtet der Transaktionskosten.

Das False-Flag-Risiko: Differenzierung zwischen Inhaber und Angreifer

Ein kluger Investor muss jedoch zwischen einem Quantenangriff und einer legitimen Reaktivierung durch den ursprünglichen Besitzer unterscheiden können. Die Panikverkäufe unbedarfter Marktteilnehmer können zu hoher Volatilität führen, die oft unbegründet ist.

Der entscheidende Unterschied liegt in der Verifikationsmathematik:

- Bewegt sich ein Coin mit einer validen ECDSA-Signatur, handelt es sich um den rechtmäßigen Besitzer. Das System ist sicher.

- Treten bei der Verifizierung Validierungskonflikte oder verdächtige Block-Reorgs (Reorganisationen) auf, liegt ein Quantenangriff vor.

Vorsorge für diesen Tag bedeutet nicht Angst, sondern technische Literatizität. Man muss in der Lage sein, einen Block-Explorer zu lesen, statt sich auf reißerische Schlagzeilen zu verlassen.

Das finale Urteil: Antifragilität am Abgrund des Quanten-Zeitalters

Vorsorge für diesen Tag bedeutet nicht Angst, sondern technische Literatizität, da man in der Lage sein muss, einen Block-Explorer zu lesen, statt sich auf reißerische Schlagzeilen zu verlassen. Wir haben die Anatomie dieser Furcht nun von der subatomaren Ebene bis hin zur Geopolitik seziert und festgestellt, dass die „Quanten-Apokalypse“ kein unvermeidlicher Sturm, sondern eine kalkulierbare ingenieurtechnische Herausforderung ist. Es ist an der Zeit, die strategischen Schlussfolgerungen zu ziehen: Wie sollten institutionelle Akteure mit diesen Erkenntnissen umgehen?

Um dies zu beantworten, müssen wir das Spielfeld aus der Perspektive der Großakteure betrachten, deren Informationszugang weit über den des durchschnittlichen Retail-Anlegers hinausgeht.

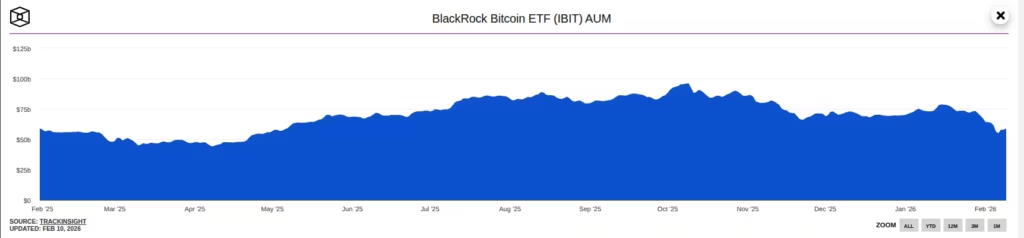

Das Schweigen der Whales: Warum das „Smart Money“ nicht panikt

Der lauteste Indikator am Markt sind nicht die Schlagzeilen der Massenmedien, sondern der institutionelle Kapitalfluss (Money-Flow). BlackRock, Fidelity und Vanguard beschäftigen Heerscharen von Experten in den Bereichen Physik, Mathematik und Risikomanagement. Sie haben direkten Zugang zu den Quanten-Forschungslaboratorien von IBM und Google.

Wäre die Bedrohung durch Quantencomputing existenziell und innerhalb der nächsten Dekade unlösbar, würden diese Akteure niemals ihre Reputation und Milliarden an Kundengeldern für die Lancierung von Bitcoin-Spot-ETFs riskieren.

- Institutionelle Sichtweise: Sie betrachten das Quantenrisiko als die Krypto-Version des „Jahr-2000-Problems“ (Y2K). Es handelt sich um einen technischen Bug, dessen Behebung Kosten verursacht, aber nicht um einen Asteroideneinschlag.

- Strategisches Hedging: Vielmehr wird Bitcoin als Absicherung gegen das Fiat-Bankensystem gesehen, das aufgrund seiner COBOL-Altlasten – wie in Teil 5 dargelegt – eine weitaus höhere Fragilität gegenüber Cyberangriffen aufweist.

Die Liquiditätsfalle: FUD als Werkzeug des Vermögenstransfers

Am anderen Ende des Spektrums beobachten wir das Verhalten unbedarfter Marktteilnehmer. Jedes Mal, wenn Berichte über Google-Durchbrüche erscheinen, bricht in Foren Panik aus. Dies ist eine klassische Marktdynamik: Der Transfer von Vermögenswerten von den Ungeduldigen zu den Informierten.

Das Narrativ der Quanten-Apokalypse wird oft in kritischen Marktphasen recycelt, um Verkaufsliquidität (Sell-side Liquidity) zu erzeugen. Wer seine Bestände aus Furcht vor einem noch nicht existierenden Quantencomputer veräußert, überlässt diese knappen Assets letztlich den Institutionen, die längst an Migrationslösungen arbeiten.

Die wahre Bedrohungsmatrix: Wann ist echte Sorge angebracht?

Als sachliche Analysten dürfen wir nicht blind agieren. Ein Risiko besteht, jedoch liegt dieses nicht in der Mathematik des Shor-Algorithmus, sondern in einem potenziellen Governance-Versagen.

- Das System ist gefährdet, wenn Miner, Entwickler und Nodes sich aufgrund interner politischer Konflikte nicht auf die Implementierung von PQC-Lösungen einigen können.

- Ein langanhaltender „Bürgerkrieg“ innerhalb der Community über Verschlüsselungsstandards (Lattice vs. Lamport) könnte zu schädlichen Chain-Splits führen.

Solange der soziale Konsens für einen Soft-Fork besteht, arbeitet die Mathematik für Bitcoin. Bricht dieser Konsens, ist dies das Signal für einen „Short“ auf den Markt.

Schlussfolgerung: Antifragile Software als evolutionärer Endpunkt

Nassim Taleb definierte den Begriff der Antifragilität als eine Eigenschaft von Systemen, die durch Angriffe und Stressoren stärker werden. Bitcoin ist die Paradedisziplin dieses Konzepts.

- Es wurde von Regulierungsbehörden angegriffen und wurde dezentraler.

- Es wurde durch das Mining-Verbot in China attackiert und die Hashrate verteilte sich global.

- Nun wird es durch Quantencomputer herausgefordert.

Dieser Druck wird Bitcoin zwingen, sich zu einem Quanten-Proof-Bitcoin zu entwickeln. Die Version des Protokolls, die nach dem PQC-Upgrade besteht, wird die härteste Form von Geld sein, die die Menschheit je erschaffen hat: immun gegen Zentralbankinflation, staatliche Zensur und sogar gegen die Angriffe der Quantenphysik.

Die Quanten-Bedrohung ist nicht das Ende von Bitcoin. Sie ist der notwendige Katalysator für die nächste Evolutionsstufe. Die Frage ist nicht, ob Bitcoin überlebt, sondern ob man die notwendige Conviction besitzt, diesen Metamorphoseprozess als Investor zu begleiten.

Disclaimer: Die von corequil.com bereitgestellten Inhalte dienen nur zu Informations- und Bildungszwecken und sind nicht als Anlage- oder Finanzberatung gedacht. Bitte betreiben Sie Ihre eigene Recherche (DYOR), da Sie für Ihre Handlungen selbst verantwortlich sind. Weitere Informationen finden Sie in den Allgemeinen Geschäftsbedingungen.