ANATOMI KETAKUTAN: MENGAPA “KIAMAT KUANTUM” ADALAH KESALAHPAHAMAN MATEMATIKA TERBESAR

Histeria massa sering kali lahir dari ketidaktahuan teknis. Dalam siklus pasar cryptocurrency, narasi “Kiamat Kuantum” (Quantum Apocalypse) telah menjadi hantu abadi yang muncul setiap kali Google atau IBM mengumumkan terobosan di laboratorium mereka. Narasi ini sederhana namun mematikan bagi tangan-tangan yang lemah (weak hands): “Komputer kuantum akan menjadi begitu cepat sehingga bisa menebak Private Key Bitcoin Anda dalam hitungan detik, menghancurkan nilai aset $1,4 triliun menjadi nol.”

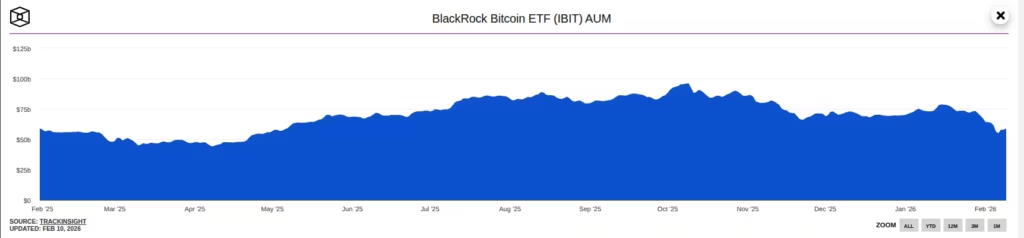

Ini adalah pernyataan yang secara fundamental keliru. Untuk memahami risiko sebenarnya—dan mengapa institusi seperti BlackRock atau Fidelity tidak melikuidasi posisi Bitcoin mereka—kita harus membongkar mitos ini hingga ke level fisika partikel dan teori informasi. Masalahnya bukan pada kecepatan, melainkan pada probabilitas.

Mesin Probabilitas, Bukan Superkomputer

Kesalahan terbesar pemula adalah menganggap komputer kuantum sebagai versi “Turbo” dari komputer klasik. Mereka membayangkan jika komputer klasik adalah mobil balap, maka komputer kuantum adalah roket. Analogi ini menyesatkan.

Komputer klasik yang Anda gunakan saat ini (biner) bekerja secara deterministik. Ia memproses informasi dalam bit: 0 atau 1. Ia seperti tikus yang mencari jalan keluar di labirin; ia harus mencoba satu jalur, menabrak tembok, kembali, dan mencoba jalur lain. Satu per satu. Secara linear.

Komputer kuantum tidak bekerja demikian. Menggunakan prinsip mekanika kuantum yang disebut Superposisi, unit pemrosesannya (Qubit) bisa menjadi 0, 1, atau keduanya secara bersamaan. Kembali ke analogi labirin: komputer kuantum tidak mengirim satu tikus. Ia membanjiri seluruh labirin dengan air sekaligus. Air tersebut akan menemukan jalan keluar secara instan karena ia menempati semua kemungkinan jalur pada waktu yang sama.

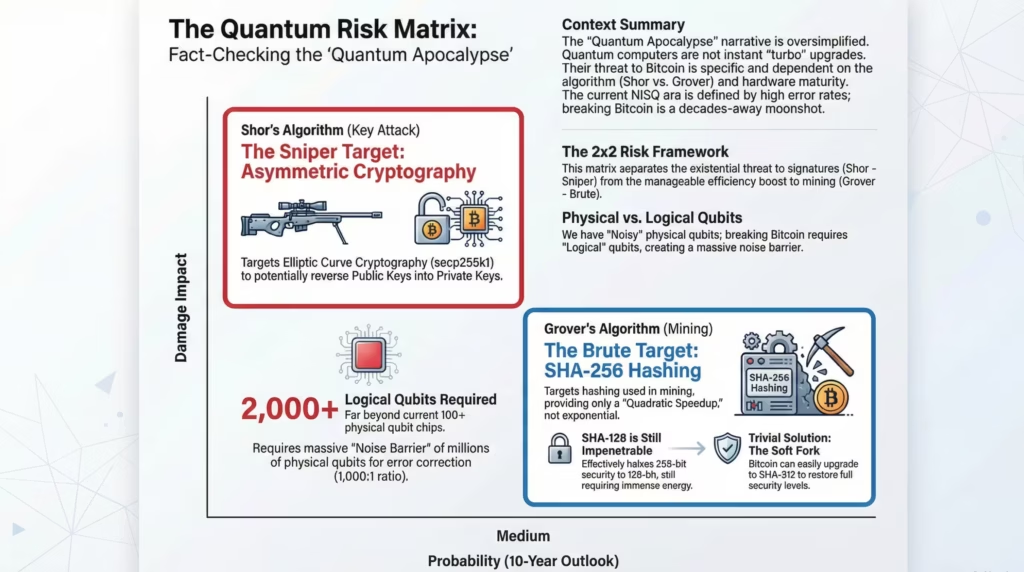

Dalam konteks kriptografi, ini berarti komputer kuantum tidak “mencoba password satu per satu dengan sangat cepat” (brute force klasik). Sebaliknya, ia menggunakan algoritma khusus untuk meruntuhkan struktur matematika yang melindungi kunci tersebut. Namun, ancaman ini tidak berlaku rata untuk semua jenis enkripsi. Ada dua “senjata” matematika yang harus kita bedah: Algoritma Shor dan Algoritma Grover.

The Sniper: Ancaman Algoritma Shor

Inilah ancaman eksistensial yang sebenarnya, namun sering disalahpahami cakupannya.

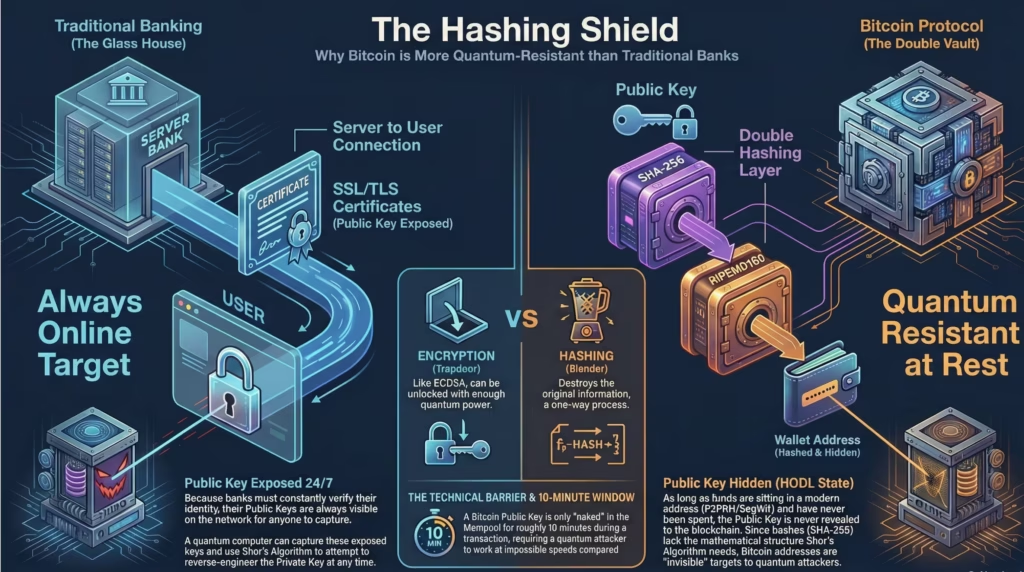

Keamanan Bitcoin (dan sebagian besar sistem perbankan dunia) bergantung pada Asymmetric Cryptography, khususnya Elliptic Curve Cryptography (ECC) pada kurva secp256k1. Premis dasarnya adalah “Fungsi Satu Arah” (Trapdoor Function): Sangat mudah untuk mengalikan dua bilangan prima besar (atau melakukan operasi titik pada kurva eliptik) untuk mendapatkan hasil (Public Key), tetapi hampir mustahil secara komputasi untuk membalikkan hasil tersebut menjadi bilangan asalnya (Private Key).

Komputer klasik membutuhkan waktu lebih lama dari usia alam semesta untuk memecahkan ini. Namun, Algoritma Shor yang dijalankan pada komputer kuantum yang cukup kuat dapat memecahkan masalah ini (Discrete Logarithm Problem) secara efisien.

Jika Algoritma Shor berfungsi sempurna dengan kapasitas Qubit yang memadai, ia dapat menurunkan kompleksitas pemecahan kunci dari eksponensial menjadi polinomial. Artinya, dinding api matematika yang melindungi tanda tangan digital Bitcoin bisa ditembus. Ini adalah “Sniper” yang menargetkan mekanisme tanda tangan transaksi. Namun, seperti yang akan kita bahas di bagian selanjutnya, Bitcoin memiliki perisai yang tidak dimiliki oleh sertifikat SSL perbankan: Hashing.

The Brute: Keterbatasan Algoritma Grover

Sering kali media menyamakan semua algoritma kuantum. Padahal, Algoritma Grover bekerja dengan cara yang sangat berbeda dan jauh kurang berbahaya bagi Bitcoin.

Grover dirancang untuk pencarian database yang tidak terstruktur. Dalam konteks Bitcoin, ia menyerang fungsi SHA-256 (Secure Hash Algorithm) yang digunakan untuk menambang (mining) dan membuat alamat dompet.

Kabar baiknya: Algoritma Grover hanya memberikan peningkatan kecepatan “Kuadratik” (Quadratic Speedup), bukan eksponensial seperti Shor. Jika kita menerjemahkannya ke dalam keamanan bit: Grover hanya akan membagi dua tingkat keamanan enkripsi simetris.

- SHA-256 (256-bit security) di hadapan komputer kuantum setara dengan SHA-128 (128-bit security).

Apakah SHA-128 tidak aman? Secara praktis, SHA-128 masih mustahil ditembus. Dibutuhkan energi yang melampaui kapasitas output matahari kita untuk memecahkannya secara brute force. Jadi, narasi bahwa “Mining Bitcoin akan hancur” atau “Hashing akan jebol” adalah kebohongan atau ketidakpahaman matematika. Jika ancaman Grover meningkat, solusinya trivial: Bitcoin cukup melakukan Soft Fork untuk beralih ke SHA-512, dan keamanan kembali pulih sepenuhnya.

The Noise Barrier: Realitas vs Fiksi Google Willow

Mengapa kita belum melihat serangan ini terjadi? Google baru saja mengumumkan chip kuantum “Willow” dengan 105 Qubit. Apakah kita sudah tamat?

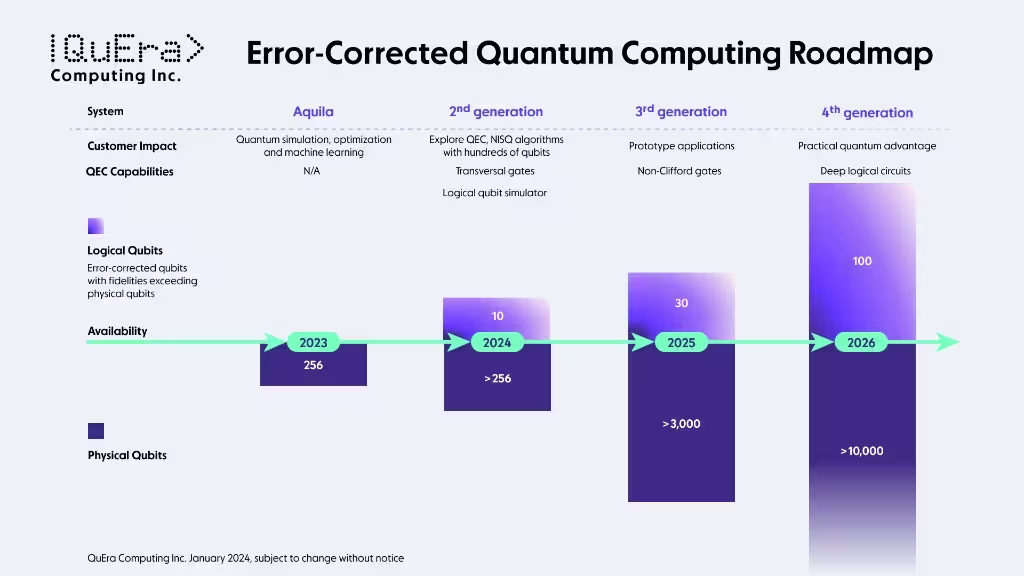

Jauh dari itu. Ada perbedaan raksasa antara Physical Qubits (yang dibuat Google/IBM) dan Logical Qubits (yang dibutuhkan untuk menjalankan Algoritma Shor).

Qubit fisik sangat tidak stabil. Mereka mengalami decoherence (kehilangan sifat kuantum) hanya karena gangguan panas mikroskopis atau radiasi kosmik. Untuk menjalankan perhitungan panjang seperti memecahkan Private Key Bitcoin, kita membutuhkan Logical Qubits yang stabil dan memiliki fitur koreksi kesalahan (error correction).

Estimasi konsensus fisikawan saat ini brutal: Untuk membuat 1 Logical Qubit yang stabil, kita mungkin membutuhkan 1.000 hingga 10.000 Physical Qubits yang bekerja bersamaan hanya untuk mengoreksi error satu sama lain.

Untuk memecahkan enkripsi secp256k1 Bitcoin, estimasi kasar membutuhkan sekitar 2.000 hingga 4.000 Logical Qubits. Kalikan dengan rasio error correction tadi, dan kita membutuhkan mesin dengan jutaan Physical Qubits.

Hari ini, kita baru di angka ratusan dengan tingkat error yang tinggi (Era NISQ – Noisy Intermediate-Scale Quantum). Lompatan dari 100 ke 1.000.000 bukanlah trivial; ini adalah tantangan rekayasa setara dengan pendaratan di bulan. Jarak antara “teori bisa memecahkan” dan “mesin yang mampu memecahkan” terpisah oleh dekade inovasi material dan pendinginan kriogenik. Inilah sebabnya mengapa “Q-Day” (Hari Kuantum) bukanlah peristiwa yang akan terjadi besok pagi, melainkan sebuah cakrawala yang bergerak lambat.

BENTENG MATEMATIKA: MENGAPA ALAMAT BITCOIN ANDA ADALAH BRANKAS GANDA

Jika Anda berpikir keamanan Bitcoin hanya bergantung pada satu lapisan enkripsi yang “sangat sulit dipecahkan”, Anda telah meremehkan kejeniusan Satoshi Nakamoto. Kekeliruan terbesar para analis amatir adalah mengasumsikan bahwa Alamat Bitcoin Anda sama dengan Public Key Anda. Ini adalah kesalahan fatal dalam memahami arsitektur pertahanan Bitcoin.

Untuk memahami mengapa komputer kuantum—bahkan yang canggih sekalipun—akan menabrak tembok saat mencoba mencuri Bitcoin Anda, kita harus membedah dua pilar pertahanan protokol ini: Kurva Eliptik (ECDSA) dan Perisai Hashing.

Kunci Pintu Kaca: Kerentanan Secp256k1

Mari kita mulai dengan berita buruknya (yang sering digoreng oleh media). Jantung tanda tangan digital Bitcoin adalah algoritma ECDSA (Elliptic Curve Digital Signature Algorithm) yang menggunakan kurva spesifik bernama secp256k1.

Mekanismenya bekerja seperti fungsi satu arah (trapdoor function):

- Anda membuat Private Key (bilangan acak raksasa).

- Melalui operasi matematika kurva eliptik, Private Key tersebut menghasilkan Public Key.

- Hubungannya matematis: Mudah untuk menghitung dari Private ke Public, tetapi mustahil secara klasik untuk membalikkan dari Public ke Private.

Di sinilah Algoritma Shor masuk. Jika seorang penyerang memiliki Public Key Anda, sebuah komputer kuantum yang cukup kuat (Logical Qubits ribuan) secara teoritis BISA membalikkan proses ini. Matematika di balik kurva eliptik memiliki struktur yang bisa “dimanipulasi” oleh superposisi kuantum untuk menemukan Private Key.

Jika Bitcoin hanya berhenti di sini, kita semua dalam masalah besar. Setiap kali Anda membagikan alamat dompet, Anda akan menyerahkan cetak biru kunci brankas Anda kepada musuh. Namun, Satoshi tidak berhenti di sini.

Perisai Gaib: SHA-256 & RIPEMD160

Inilah lapisan pertahanan yang sering diabaikan: Alamat Bitcoin Anda BUKAN Public Key Anda.

Alamat Bitcoin (yang berawalan ‘1’, ‘3’, atau ‘bc1’) adalah hasil dari proses Hashing ganda terhadap Public Key tersebut. Prosesnya adalah sebagai berikut:

- Public Key diambil.

- Dihash menggunakan SHA-256.

- Hasilnya dihash lagi menggunakan RIPEMD160.

Perbedaan antara Enkripsi (seperti ECDSA) dan Hashing (SHA-256) adalah fundamental. Enkripsi dirancang untuk dibuka kembali dengan kunci. Hashing dirancang untuk menghancurkan informasi asalnya. Hashing seperti memblender dokumen rahasia menjadi bubur kertas; Anda tidak bisa menyatukan bubur itu kembali menjadi dokumen utuh, tidak peduli secepat apa komputer Anda.

Implikasi Strategis:

Algoritma Shor TIDAK BISA menyerang fungsi Hash. Ia membutuhkan struktur matematis (seperti kurva eliptik atau faktorisasi prima) untuk bekerja. Hash tidak memiliki struktur tersebut; ia acak (pseudo-random).

Artinya, selama Anda belum pernah mengirim transaksi dari sebuah alamat (hanya menerima/HODL), Public Key Anda tidak pernah terekspos ke internet. Public Key tersebut tersembunyi dengan aman di balik lapisan SHA-256. Komputer kuantum tidak memiliki target untuk dibidik. Bagi penyerang kuantum, dompet Bitcoin modern (P2PKH) adalah kotak hitam yang tidak terlihat.

Pertahanan Mining: Mengapa Kuantum Tidak Bisa Membajak Jaringan

Selain mencuri koin, ketakutan lain adalah: “Bisakah komputer kuantum menambang (mining) semua sisa Bitcoin dalam hitungan detik dan menguasai jaringan (51% Attack)?”

Jawabannya: Hampir pasti tidak, dan inilah alasan ekonominya.

Mining Bitcoin bergantung pada fungsi SHA-256. Seperti dibahas sebelumnya, algoritma kuantum yang relevan di sini adalah Grover’s Algorithm, bukan Shor. Grover memberikan peningkatan kecepatan “Kuadratik”.

Mari kita simulasikan:

- Jika penyerang menggunakan komputer kuantum untuk mining, mereka memang akan lebih efisien daripada komputer klasik.

- Namun, Bitcoin memiliki mekanisme Difficulty Adjustment (Penyesuaian Kesulitan) setiap 2.016 blok (±2 minggu).

- Jika hashrate melonjak drastis karena masuknya penambang kuantum, jaringan akan secara otomatis meningkatkan kesulitan mining ke level yang absurd.

Hasil akhirnya? Penambang kuantum hanya akan mendapatkan keuntungan sesaat sebelum jaringan beradaptasi. Selain itu, mesin ASIC (Application-Specific Integrated Circuit) yang digunakan penambang saat ini sudah jutaan kali lebih efisien daripada komputer umum untuk tugas spesifik SHA-256. Komputer kuantum—yang sangat mahal dan rentan error—kemungkinan besar akan kalah efisien secara biaya-per-hash dibandingkan ladang ASIC modern. Menggunakan komputer kuantum senilai $10 Miliar untuk menambang Bitcoin adalah seperti menggunakan pesawat ulang-alik untuk mengantar pizza; secara teknis bisa, tapi ekonominya bodoh.

AUTOPSI MAYAT HIDUP: MELACAK JEJAK 10.000 BITCOIN YANG “TELANJANG”

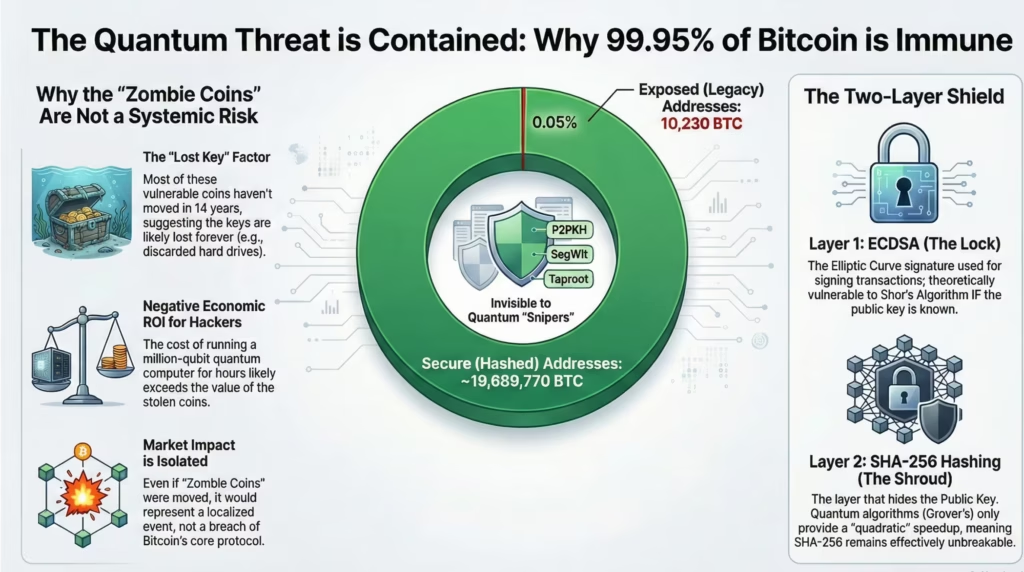

Data tidak memiliki emosi, dan dalam kasus histeria kuantum, data adalah penawar racun yang paling ampuh. Laporan intelijen terbaru dari CoinShares, yang dipimpin oleh Christopher Bendiksen dalam laporannya yang berjudul ‘The Quantum Threat to Bitcoin‘, mengungkapkan sebuah angka yang mengejutkan sekaligus melegakan: Dari 19,7 juta Bitcoin yang beredar, hanya sekitar 10.230 BTC yang secara teknis “layak” dan “rentan” terhadap serangan komputasi kuantum saat ini.

Mengapa angkanya begitu kecil? Bukankah seluruh jaringan menggunakan kriptografi yang sama? Di sinilah kita harus membedah sejarah arsitektur Bitcoin yang sering dilupakan: evolusi dari P2PK ke P2PKH.

Evolusi Darwinian: Dari Kaca ke Baja (P2PK vs P2PKH)

Untuk memahami mengapa sebagian kecil Bitcoin “telanjang” sementara sisanya berbaju zirah, kita harus kembali ke era Satoshi Nakamoto (2009-2010).

1. P2PK (Pay-to-Public-Key): Era Kepolosan

Pada blok-blok awal (Genesis era), Satoshi menggunakan skrip transaksi standar yang disebut P2PK. Dalam skrip ini, Public Key penerima dicantumkan secara gamblang di dalam output transaksi (UTXO).

- Mekanisme: Dana dikunci langsung ke Public Key (poin di kurva eliptik).

- Vonis Keamanan: Karena Public Key terekspos di buku besar (blockchain) untuk selamanya, alamat-alamat ini adalah target empuk bagi Algoritma Shor. Tidak ada lapisan hashing yang melindunginya. Ini adalah “Dompet Kaca”.

2. P2PKH (Pay-to-Public-Key-Hash): Standar Modern

Menyadari risiko efisiensi dan keamanan, Satoshi kemudian memperkenalkan P2PKH.

- Mekanisme: Dana dikunci ke Hash dari Public Key (Alamat yang dimulai dengan angka ‘1’).

- Vonis Keamanan: Seperti dibahas di bagian sebelumnya, Public Key baru terungkap hanya saat pemiliknya membelanjakan koin tersebut. Selama koin diam (HODL), Public Key terkubur di balik fungsi SHA-256 dan RIPEMD160. Ini adalah “Brankas Baja”.

Mayoritas absolut Bitcoin yang ada saat ini—termasuk milik BlackRock, MicroStrategy, dan dompet pribadi Anda—tersimpan dalam format P2PKH (atau turunannya yang lebih baru seperti SegWit/Bech32). Mereka invisible bagi radar kuantum.

Forensik 10.230 BTC: Siapa Pemilik “Zombie Coins” Ini?

Angka 10.230 BTC yang disebut CoinShares bukanlah angka acak. Ini adalah hasil penyisiran on-chain terhadap UTXO purba yang masih menggunakan skrip P2PK dan belum pernah dipindahkan sejak ditambang.

Mari kita profilkan aset ini:

- Usia Aset: Hampir semuanya berasal dari tahun 2009 hingga awal 2010. Saat itu, Bitcoin tidak memiliki nilai pasar (masih diedarkan di kalangan cypherpunks via email).

- Distribusi: Mayoritas berada di dompet dengan saldo di bawah 100 BTC. Bendiksen mencatat bahwa memecahkan kunci satu per satu untuk dompet “receh” ini akan memakan waktu ribuan tahun (millennium) bahkan dengan asumsi optimis perkembangan kuantum, karena biaya energi untuk menjalankan komputer kuantum jauh melebihi nilai curiannya.

- Status “Zombie”: Koin-koin ini tidak bergerak saat Bitcoin menyentuh $1, $1.000, atau $73.000. Dalam istilah forensik, ini adalah indikasi kuat dari Lost Keys (Kunci Hilang).

Hipotesis Koin Hilang: Mengapa Hacker Tidak Akan Kaya

Inilah ironi terbesar dari narasi ketakutan ini. Target yang paling rentan secara teknis (P2PK) adalah target yang paling tidak relevan secara ekonomi.

Jika sebuah entitas jahat berhasil membangun komputer kuantum yang mampu menjalankan Algoritma Shor dengan jutaan Logical Qubits, target mereka adalah 10.000 BTC ini. Namun, skenario ini menghadapi paradoks:

- Biaya Serangan: Menjalankan superkomputer kuantum membutuhkan biaya operasional jutaan dolar per jam. Menyerang ribuan alamat kecil terpisah (masing-masing <50 BTC) adalah ketidakefisienan ekonomi. Hacker butuh satu dompet raksasa (“Whale”) untuk membenarkan biaya serangan.

- Whale Sudah Migrasi: Hampir semua “Whale” aktif telah memindahkan aset mereka ke alamat modern (P2PKH/SegWit) atau Cold Storage institusional yang menggunakan skema Multi-Sig. Mereka aman.

Yang tersisa hanyalah “harta karun bajak laut” yang kuncinya sudah hilang di tempat pembuangan sampah (seperti kasus James Howells yang kehilangan hard drive berisi 8.000 BTC). Jika komputer kuantum berhasil “mencuri” koin ini, mereka sebenarnya sedang melakukan pemulihan aset (asset recovery) terhadap koin yang sudah dianggap hangus oleh pasar.

Dampaknya terhadap harga? Jika 10.000 BTC “Zombie” ini tiba-tiba bergerak, pasar mungkin akan panik sesaat (flash crash) karena sentimen “Satoshi bangun”. Namun, secara fundamental, ini tidak merusak integritas 19 juta Bitcoin lainnya yang terlindungi enkripsi modern. Risiko ini terisolasi (contained), bukan sistemik.

SIMULASI PERAMPOKAN: MENEMBUS “JENDELA MAUT” 10 MENIT

Kita telah menetapkan bahwa Bitcoin yang diam (Cold Storage) di alamat modern adalah benteng yang nyaris tak tertembus. Namun, bagaimana jika benteng itu membuka gerbangnya? Skenario mimpi buruk bagi maksimalis Bitcoin bukanlah saat mereka tidur, melainkan saat mereka bertransaksi.

Dalam dunia keamanan siber, ada dua vektor serangan utama yang sering didengungkan oleh para skeptis: strategi pasif “Harvest Now, Decrypt Later” dan serangan aktif “Real-time Interception”. Mari kita bedah kelayakan teknis dari kedua skenario ini menggunakan logika First Principles.

Mitos “Harvest Now, Decrypt Later” (HNDL) pada Bitcoin

Strategi HNDL adalah momok bagi dunia intelijen negara. Badan intelijen (seperti NSA atau MSS) merekam lalu lintas internet terenkripsi hari ini (email diplomatik, pesan WhatsApp, data bank), menyimpannya di server raksasa, dan menunggu 20 tahun hingga komputer kuantum mampu mendekripsinya.

Namun, menerapkan logika HNDL pada Bitcoin modern adalah kesalahan kategori (category error).

Mengapa? Karena HNDL hanya berlaku untuk data yang terenkripsi. Seperti yang kita bahas sebelumnya, Alamat Bitcoin (P2PKH) adalah hasil Hashing, bukan enkripsi. Anda tidak bisa “mendekripsi” SHA-256 meskipun Anda memiliki komputer Tuhan sekalipun, karena informasi aslinya telah dihancurkan, bukan disandikan.

- Realitas: Penyerang bisa merekam alamat Bitcoin Anda selamanya, tetapi mereka tidak akan pernah mendapatkan Public Key Anda hanya dengan menatap alamat tersebut.

- Pengecualian: HNDL hanya berbahaya jika Anda menggunakan alamat P2PK kuno atau menggunakan alamat yang sama berulang kali (address reuse). Bagi pengguna modern yang disiplin (menggunakan alamat baru untuk setiap kembalian/change address), HNDL adalah ancaman kosong.

Jendela Maut: Serangan Mempool (The 10-Minute War)

Inilah satu-satunya vektor serangan yang secara teoritis valid dan harus kita waspadai. Risiko muncul tepat saat Anda menekan tombol “Kirim”.

Saat Anda menyiarkan transaksi, dompet Anda mengirimkan paket data ke jaringan yang berisi tanda tangan digital dan Public Key asli Anda. Paket ini masuk ke ruang tunggu antrean yang disebut Mempool (Memory Pool) sebelum diambil oleh penambang dan dimasukkan ke dalam blok (rata-rata 10 menit).

Dalam 10 menit inilah, Public Key Anda “telanjang”.

Skenario serangannya adalah sebagai berikut:

- Intersepsi: Komputer kuantum penyerang memindai Mempool secara real-time. Ia melihat transaksi Anda yang memuat 100 BTC dan menangkap Public Key yang baru saja terungkap.

- Kalkulasi Kilat: Penyerang menjalankan Algoritma Shor untuk menghitung Private Key dari Public Key tersebut.

- Front-Running: Setelah mendapatkan Private Key, penyerang membuat transaksi baru yang memindahkan 100 BTC tersebut ke dompet mereka sendiri.

- Suap Penambang: Penyerang memasang biaya transaksi (gas fee) yang jauh lebih tinggi daripada transaksi asli Anda.

- Eksekusi: Penambang rasional akan memilih transaksi penyerang (karena fee lebih besar). Transaksi penyerang masuk blok, transaksi Anda dibuang. Uang hilang.

Mengapa Ini Masih Fiksi Sains?

Agar skenario ini berhasil, komputer kuantum tidak hanya harus mampu memecahkan kunci, tetapi harus melakukannya dalam waktu kurang dari 10 menit.

Memecahkan kunci dalam 10 tahun adalah satu hal; memecahkannya dalam 600 detik membutuhkan daya komputasi jutaan kali lipat lebih besar. Kita berbicara tentang jutaan Logical Qubits yang bekerja tanpa error sedetik pun. Jarak teknologi antara “bisa memecahkan” dan “bisa memecahkan secara instan” adalah perbedaan antara pesawat Wright Brothers dan jet hipersonik.

Asimetri Ekonomi: Mengapa Anda Bukan Target

Mari kita asumsikan komputer kuantum super-cepat itu ada. Apakah mereka akan menyerang dompet Anda? Di sinilah teori permainan (Game Theory) dan ekonomi biaya mengambil alih.

Menjalankan komputer kuantum pada skala jutaan qubit membutuhkan energi kriogenik dan daya listrik yang masif—mungkin setara konsumsi listrik satu kota kecil. Setiap detik operasional mesin ini menelan biaya ribuan hingga jutaan dolar.

- Cost vs. Reward: Menyerang dompet dengan saldo 1 BTC ($100.000) dengan biaya operasional $1.000.000 adalah kebangkrutan instan.

- Target Selection: Hacker rasional hanya akan menargetkan dompet “Satoshi Era” (yang kuncinya mungkin hilang) atau dompet institusi (Exchange/ETF).

- The Paradox: Begitu serangan pertama terjadi pada dompet besar, harga Bitcoin akan jatuh mendekati nol karena hilangnya kepercayaan (confidence collapse). Hacker tersebut akan memegang 10.000 BTC yang tiba-tiba tidak berharga.

Berbeda dengan mencuri emas fisik yang nilainya tetap, mencuri Bitcoin menghancurkan nilai Bitcoin itu sendiri. Insentif finansial untuk serangan kuantum terhadap Bitcoin sangatlah buruk. Jauh lebih menguntungkan menggunakan komputer tersebut untuk membobol rahasia dagang farmasi atau cadangan emas bank sentral (yang akan kita bahas di bagian selanjutnya).

PARADOKS RUMAH KACA: MENGAPA BANK ANDA ADALAH KORBAN PERTAMA (BUKAN BITCOIN)

Ironi terbesar dalam diskusi keamanan siber adalah ketika seorang bankir bertanya dengan nada meremehkan, “Apakah Bitcoin aman dari komputer kuantum?”, sementara ia duduk di atas tumpukan dinamit digital yang sumbunya sedang menyala.

Ingin Analisis Pasar yang Lebih Tajam & Mendalam?

Dapatkan insight eksklusif yang logis, komprehensif, dan tanpa bias. Mulai bangun strategi investasi Anda berbasis data, bukan sekadar asumsi.

Narasi publik terbalik total. Realitas teknis menunjukkan bahwa infrastruktur perbankan global (SWIFT, Visa/Mastercard, FedWire) jauh lebih rentan terhadap serangan Algoritma Shor dibandingkan jaringan Bitcoin. Alasannya berakar pada perbedaan fundamental arsitektur: Bitcoin dirancang untuk Privasi (menyembunyikan kunci), sementara Perbankan dirancang untuk Identitas (mengekspos kunci).

Telanjang di Siang Bolong: Eksposur PKI (Public Key Infrastructure)

Sistem perbankan modern dibangun di atas protokol kepercayaan yang disebut PKI. Setiap kali Anda mengakses mobile banking atau menggesek kartu kredit, terjadi proses “Handshake” (jabat tangan digital).

Dalam proses ini, server bank wajib mengirimkan Sertifikat Digital (SSL/TLS) untuk membuktikan bahwa mereka adalah bank asli, bukan situs phishing. Masalahnya? Sertifikat tersebut berisi Public Key bank.

- Banking Reality: Public Key mereka terekspos 24/7/365 ke internet. Siapapun bisa mengambilnya, menyalinnya, dan memberi makan komputer kuantum untuk mencari Private Key otoritas sertifikat tersebut.

- Bitcoin Reality: Seperti dibahas di bab sebelumnya, Public Key Bitcoin (P2PKH) tersembunyi di balik Hash SHA-256 dan hanya muncul 10 menit saat transaksi.

Perbankan hidup di dalam “Rumah Kaca”. Mereka tidak bisa bersembunyi di balik Hashing karena mereka harus terus-menerus berteriak “INI SAYA!” untuk memverifikasi transaksi nasabah. Bagi komputer kuantum, server bank adalah sasaran tembak yang diam dan terang benderang, sementara dompet Bitcoin adalah target bergerak yang gelap.

Neraka COBOL: Hutang Teknis yang Mematikan

Kelemahan kedua bukan pada kriptografi, melainkan pada birokrasi dan “Hutang Teknis” (Technical Debt).

Mayoritas sistem inti perbankan (Core Banking System) masih berjalan di atas bahasa pemrograman purba tahun 1970-an bernama COBOL, yang berjalan di mainframes IBM. Kode-kode ini adalah “spaghetti code”—berantakan, ditambal sulam selama 50 tahun, dan dikelola oleh insinyur yang sebagian besar sudah pensiun.

Transisi menuju PQC (Post-Quantum Cryptography) bagi bank adalah mimpi buruk logistik:

- Skala Migrasi: Bank harus mengaudit jutaan baris kode COBOL, mengganti standar enkripsi RSA/ECC dengan algoritma tahan-kuantum (seperti CRYSTALS-Kyber), tanpa boleh mematikan layanan sedetik pun (Zero Downtime).

- Interoperabilitas: Bank A di New York tidak bisa upgrade sendirian. Ia harus menunggu Bank B di London, Bank C di Jakarta, dan jaringan SWIFT untuk upgrade bersamaan. Jika tidak, sistem pembayaran global macet.

- Bitcoin Agility: Sebaliknya, Bitcoin adalah perangkat lunak Open Source modular. Jika ancaman kuantum tiba, pengembang inti cukup merilis Soft Fork berisi tanda tangan baru (misal: Lamport Signatures). Node yang ingin selamat akan mengupdate diri mereka sendiri secara sukarela. Tanpa rapat direksi, tanpa birokrasi inter-bank.

Sentralisasi: Satu Kunci untuk Menguasai Semuanya

Perbedaan terakhir adalah dampak kegagalan (Blast Radius).

Bitcoin adalah sistem terdesentralisasi. Jika sebuah komputer kuantum berhasil memecahkan satu Private Key dompet, hanya dana di dompet itu yang hilang. Sisa jaringan (19 juta BTC lainnya) tetap aman. Kerusakannya terkompartementalisasi.

Perbankan adalah sistem tersentralisasi. Keamanan seluruh nasabah sering kali bergantung pada beberapa Root CA (Certificate Authority) utama.

- Jika komputer kuantum berhasil memecahkan Master Private Key dari sebuah bank besar atau otoritas sertifikat, penyerang bisa memalsukan identitas bank tersebut secara sempurna.

- Mereka bisa menerbitkan transaksi palsu, mengosongkan rekening korporat, atau meruntuhkan kepercayaan pada Dolar/Euro dalam hitungan jam.

Dalam skenario perang siber (State-Sponsored Attack), musuh tidak akan membuang waktu menyerang dompet Bitcoin Anda yang berisi 0.5 BTC. Mereka akan membidik jantung sistem kliring perbankan untuk melumpuhkan ekonomi negara musuh secara total. Bitcoin, dalam skenario ini, justru berfungsi sebagai sekoci penyelamat (lifeboat) saat kapal induk perbankan karam.

PERANG DINGIN KUANTUM: MENGAPA CINA TIDAK AKAN MENYERANG DOMPET ANDA

Dalam papan catur geopolitik, teknologi bukan hanya alat dagang, melainkan senjata pemusnah massal jenis baru. Ketakutan retail bahwa “Negara X akan membuat komputer kuantum untuk menghancurkan Bitcoin” adalah proyeksi yang naif terhadap bagaimana negara adidaya beroperasi.

Jika Amerika Serikat (NSA) atau Cina (MSS) mencapai supremasi kuantum besok pagi, hal terakhir yang akan mereka lakukan adalah menyerang jaringan Bitcoin. Mari kita bedah alasannya menggunakan logika militer dan teori permainan strategis.

Doktrin “Silent Weapon”: Mengapa Bitcoin Bukan Target Utama

Komputer kuantum yang stabil (Fault-Tolerant Quantum Computer) adalah aset intelijen paling berharga di muka bumi. Nilainya setara dengan memecahkan kode Enigma di Perang Dunia II.

Jika sebuah negara memilikinya, prioritas utama mereka adalah Kerahasiaan Total (Stealth).

Target mereka adalah:

- Dekripsi Komunikasi Militer: Membaca rencana nuklir dan pergerakan kapal selam musuh.

- Spionase Industri: Mencuri resep obat-obatan, desain semikonduktor, atau teknologi baterai musuh.

- Infiltrasi Grid Energi: Memiliki kemampuan mematikan listrik negara lawan tanpa terdeteksi.

Menyerang Bitcoin adalah tindakan yang Berisik (Noisy).

Begitu blok pertama Bitcoin diretas atau dompet Satoshi dikosongkan, seluruh dunia akan tahu bahwa “Seseorang telah memecahkan enkripsi secp256k1”. Ini akan memicu alarm global. Musuh akan segera mengganti kode nuklir dan protokol perbankan mereka.

Menggunakan komputer kuantum bernilai triliunan dolar untuk mencuri Bitcoin (yang kemudian harganya jatuh ke nol akibat serangan itu sendiri) adalah bunuh diri strategis. Itu seperti menggunakan bom nuklir taktis hanya untuk merampok toko kelontong; Anda mendapatkan uang receh, tapi Anda mengungkap senjata rahasia Anda kepada dunia.

Skenario Kiamat Fiat: “Too Big To Fail” vs. Matematika

Mari kita simulasikan skenario terburuk: Serangan Kuantum terjadi. Bagaimana respon sistem Fiat dibandingkan sistem Bitcoin? Perbedaan reaksi inilah yang mendefinisikan risiko aset Anda.

Skenario A: Perbankan Diretas (The Inflationary Bailout)

Bayangkan jika sistem kliring SWIFT atau database JP Morgan ditembus. Saldo nasabah diubah, triliunan dolar hilang atau dipindahkan.

- Reaksi: Bank Sentral tidak memiliki pilihan selain melakukan Bailout. Karena uang fiat adalah database terpusat yang bisa diedit, The Fed akan “mencetak” uang baru (mengetik angka digital) untuk mengganti kerugian nasabah demi mencegah kerusuhan sosial.

- Dampak: Hiperinflasi instan. Kepercayaan terhadap mata uang hancur bukan karena teknologinya, tapi karena dilusi nilainya. Uang Anda aman secara angka, tapi daya belinya lenyap.

Skenario B: Bitcoin Diretas (The Hard Fork Defense)

Bayangkan jika penyerang berhasil menembus tanda tangan digital dan mulai mencuri koin.

- Reaksi: Bitcoin tidak memiliki Bank Sentral untuk menambal kerugian. Komunitas (Node & Miner) akan mendeteksi anomali ini. Solusinya adalah Konsensus Sosial. Pengembang akan merilis update darurat (Hard Fork) yang memutar kembali blockchain ke titik sebelum serangan (Rollback), sekaligus mengimplementasikan tanda tangan baru yang tahan kuantum (Quantum-Resistant).

- Dampak: Jaringan mungkin mati selama 24 jam. Kredibilitas terguncang. Namun, Suplai 21 Juta tetap terjaga. Tidak ada Bitcoin baru yang dicetak untuk mengganti kerugian.

Bitcoin Sebagai Asuransi Bencana

Di sinilah paradoksnya: Dalam perang siber kuantum, sistem perbankan tradisional jauh lebih rapuh karena ketergantungannya pada kerahasiaan sentral dan solusi inflatoir.

Bitcoin, dengan transparansi radikalnya, memungkinkan audit publik secara real-time. Jika ada serangan, kita tahu detik itu juga. Jika Bank diretas secara diam-diam (misal: salami slicing attack level kuantum), publik mungkin tidak sadar selama berbulan-bulan sampai audit tahunan—atau sampai inflasi meledak.

Oleh karena itu, narasi bahwa “Bitcoin mati di era Kuantum” harus dibalik. Bitcoin yang telah di-upgrade (Quantum-Proof Bitcoin) mungkin menjadi satu-satunya buku besar keuangan yang bisa dipercaya ketika database perbankan global telah dikompromikan dan dimanipulasi oleh perang siber antar negara.

DARWINISME KODE: BLUEPRINT EVOLUSI MENUJU POST-QUANTUM

Naratif bahwa Bitcoin adalah “batu statis” yang tidak bisa beradaptasi adalah kesalahpahaman fatal terhadap sifat dasar perangkat lunak open-source. Bitcoin bukanlah piramida batu yang diam menunggu erosi; ia adalah organisme biologis digital yang berevolusi berdasarkan tekanan lingkungan.

Jika komputer kuantum adalah predator baru, maka kode Bitcoin memiliki mekanisme mutasi genetik untuk mengembangkan kekebalan. Dalam bab ini, kita akan membedah “Rencana B” para pengembang Bitcoin Core: Bagaimana jaringan akan bermigrasi dari kriptografi Kurva Eliptik (ECC) ke Kriptografi Tahan Kuantum (PQC) tanpa mematikan mesin ekonomi global.

Dilema Taproot: Apakah Kita Bergerak Mundur?

Sebelum membahas masa depan, kita harus menjernihkan perdebatan tentang masa kini. Upgrade Taproot (2021) memperkenalkan Tanda Tangan Schnorr. Bagi kaum skeptis, ini dianggap langkah mundur.

Mengapa? Karena Schnorr memiliki properti linearitas matematika yang, secara teoritis, sedikit lebih mudah diserang oleh Algoritma Shor dibandingkan ECDSA standar.

- Fakta Teknis: Perbedaan kesulitan memecahkan Schnorr vs. ECDSA bagi komputer kuantum hanyalah masalah marginal. Jika sebuah mesin mampu memecahkan ECDSA dengan 4.000 Logical Qubits, mungkin ia bisa memecahkan Schnorr dengan 3.800.

- Analisis Strategis: Dalam skala rekayasa kuantum, perbedaan ini adalah rounding error (kesalahan pembulatan). Tidak ada skenario di mana ECDSA aman tetapi Schnorr hancur. Keduanya berada di perahu yang sama. Keuntungan privasi dan skalabilitas yang dibawa Schnorr jauh melebihi risiko kuantum marginal ini. Taproot bukanlah lubang keamanan; ia adalah fondasi efisiensi.

Senjata Pertahanan: Lamport & Lattice

Jika ECC runtuh, apa penggantinya? Komunitas pengembang tidak perlu menemukan matematika baru; mereka hanya perlu memilih dari menu kriptografi yang sudah ada. Ada dua kandidat utama:

1. Lamport Signatures (The “Brute Force” Shield)

Ini adalah solusi darurat yang paling mungkin diadopsi jika serangan terjadi besok.

- Mekanisme: Lamport Signatures tidak menggunakan matematika kurva eliptik yang rumit. Ia murni berbasis Fungsi Hash. Karena kita tahu Hash (SHA-256) tahan terhadap kuantum, maka tanda tangan ini secara otomatis aman.

- Trade-off: Ukurannya raksasa. Satu tanda tangan Lamport bisa memakan beberapa kilobyte (dibandingkan Schnorr yang hanya 64 byte).

- Dampak: Mengadopsi ini akan membuat blockchain membengkak (bloat) dan biaya transaksi melonjak drastis. Namun, sebagai “tombol panik” untuk menyelamatkan kekayaan global, ini adalah harga yang pantas dibayar.

2. Lattice-Based Cryptography (The “Elegant” Shield)

Ini adalah solusi jangka panjang yang sedang distandarisasi oleh NIST (National Institute of Standards and Technology).

- Mekanisme: Menggunakan masalah matematika multidimensi (seperti mencari titik terdekat dalam kisi-kisi 1000 dimensi) yang membuat komputer kuantum sekalipun “pusing”.

- Keunggulan: Ukuran tanda tangan jauh lebih kecil daripada Lamport, menjaga efisiensi jaringan tetap tinggi. Algoritma seperti Dilithium atau FALCON adalah kandidat kuat untuk dimasukkan ke dalam Soft Fork masa depan.

Mekanisme Upgrade: Operasi Jantung Tanpa Mematikan Pasien

Bagaimana kita mengganti fondasi kriptografi mobil yang sedang melaju 200 km/jam? Jawabannya adalah Soft Fork.

Kita tidak perlu melakukan “Hard Fork” yang memecah komunitas (seperti Bitcoin Cash). Bitcoin memiliki fitur fleksibilitas melalui jenis alamat baru (misalnya, SegWit memperkenalkan alamat ‘bc1’).

- Fase 1: Implementasi Protokol (P2PQC)

Pengembang merilis Soft Fork baru yang memperkenalkan jenis alamat “Pay-to-Post-Quantum” (P2PQC). Alamat ini menggunakan tanda tangan Lamport atau Lattice. - Fase 2: Masa Transisi Sukarela

Jaringan tidak memaksa Anda pindah. Namun, bursa besar (Binance, Coinbase) dan institusi (BlackRock) akan mulai memindahkan Cold Storage mereka ke alamat P2PQC ini demi keamanan jangka panjang. - Fase 3: Seleksi Alam

Alamat lama (Legacy P2PKH) masih berfungsi, namun pasar akan mulai memberikan “diskon risiko” atau premi asuransi yang lebih tinggi. Secara organik, likuiditas akan mengalir ke alamat baru yang kebal kuantum.

Bitcoin tidak perlu “menang” melawan komputer kuantum hari ini. Ia hanya perlu memiliki jalur evakuasi yang jelas. Dan jalur itu sudah ada dalam cetak biru matematika, menunggu konsensus untuk diaktifkan.

HARI TRANSISI: BUKU PANDUAN EVAKUASI DIGITAL

Kita sering mendengar istilah “upgrade jaringan”, tetapi jarang ada yang membahas “biaya gesekan” (friction cost) dari upgrade tersebut bagi pengguna akhir. Jika dan ketika Soft Fork Tahan Kuantum (PQC) diaktifkan, Bitcoin tidak akan secara ajaib berubah menjadi aman di dalam dompet Anda. Anda harus melakukan tindakan manual.

Ini bukan seperti update iOS yang terjadi otomatis saat Anda tidur. Ini adalah migrasi aset fisik digital. Mari kita simulasikan “Transition Day” agar Anda tidak terjebak dalam kepanikan massa saat hari itu tiba.

Protokol Eksodus: Mekanisme Perpindahan Dana

Pada saat protokol P2PQC (Pay-to-Post-Quantum) aktif, jaringan Bitcoin akan terbagi menjadi dua zona keamanan: Zona Merah (alamat lama: Legacy, SegWit, Taproot) dan Zona Hijau (alamat baru PQC).

Tugas Anda sebagai investor adalah memindahkan aset dari Zona Merah ke Zona Hijau.

- Pembuatan Benteng Baru: Anda harus membuat Seed Phrase baru atau dompet baru yang mendukung standar kriptografi PQC (misalnya, menggunakan tanda tangan Lattice).

- Transaksi Evakuasi: Anda harus melakukan transaksi on-chain, mengirim Bitcoin dari alamat lama ke alamat baru.

Di sinilah letak masalahnya: Kemacetan Mempool (The Quantum Congestion).

Bayangkan jutaan pengguna—dari retail hingga institusi sekelas Tesla—mencoba memindahkan aset mereka secara bersamaan. Antrean transaksi (Mempool) akan meledak. Biaya transaksi (gas fee) tidak lagi dihitung dalam satuan sen, tetapi mungkin ratusan dolar per transaksi.

Ini adalah “Pajak Kuantum” yang harus dibayar. Siapa yang bergerak cepat di awal (Early Movers) akan membayar murah. Siapa yang menunggu hingga berita panik menyebar di CNN, akan membayar harga premium untuk berebut ruang blok (blockspace) yang terbatas.

The Canary in the Coal Mine: Sinyal Bahaya Dini

Kapan Anda harus mulai khawatir? Menunggu pengumuman resmi dari Google atau Pemerintah Cina adalah strategi orang kalah. Informasi publik selalu terlambat. Sebagai analis forensik, kita harus memantau Sinyal On-Chain.

Ingat 10.230 BTC “Zombie Coins” (P2PK) yang kita bahas di Bab 3? Mereka adalah “Burung Kenari di Tambang Batu Bara” kita.

- Skenario Normal: Koin-koin purba ini diam.

- Sinyal Q-Day: Jika tiba-tiba ada pergerakan pada alamat-alamat P2PK era Satoshi ini tanpa disertai pesan tanda tangan yang valid atau pola transaksi yang wajar, itu adalah alarm merah.

Mengapa? Karena alamat P2PK adalah yang paling mudah dipecahkan. Jika entitas kuantum mulai beroperasi, mereka akan memanen “buah yang paling rendah” ini terlebih dahulu sebagai uji coba (test run) sebelum menyerang target yang lebih sulit.

Jika Anda melihat notifikasi “Satoshi Era coins are moving” di layanan pelacak paus (Whale Alert), dan komunitas kriptografi mengonfirmasi bahwa tanda tangannya terlihat aneh atau dipalsukan, itu adalah pistol start untuk memulai migrasi aset Anda ke alamat PQC, terlepas dari berapapun biaya transaksinya.

The False Flag Risk: Jangan Terkecoh

Namun, investor cerdas harus waspada terhadap manipulasi. Pergerakan koin lama bisa saja dilakukan oleh pemilik aslinya yang baru saja menemukan hard drive lama mereka. Jangan panik buta.

Perbedaannya ada pada Matematika Verifikasi:

- Jika koin bergerak dengan tanda tangan ECDSA yang valid: Itu pemilik asli. Aman.

- Jika koin bergerak dan validator jaringan kebingungan atau terjadi reorg blok yang mencurigakan: Itu serangan kuantum.

Kesiapan menghadapi hari ini bukan tentang ketakutan, melainkan tentang literasi teknis. Anda harus tahu cara membaca block explorer, bukan hanya membaca berita utama.

VONIS AKHIR: ANTIFRAGILITAS DI TEPI JURANG KUANTUM

Kita telah membedah anatomi ketakutan ini dari level sub-atomik hingga geopolitik. Kita telah melihat bahwa “Kiamat Kuantum” bukanlah badai yang tak terhindarkan, melainkan sebuah tantangan rekayasa yang terukur. Sekarang, saatnya menarik kesimpulan strategis: Apa yang harus Anda lakukan dengan informasi ini?

Untuk menjawabnya, kita harus melihat papan catur dari perspektif para pemain besar yang memiliki akses informasi jauh lebih dalam daripada investor ritel rata-rata.

Keheningan Para Paus: Mengapa Smart Money Tidak Panik?

Indikator paling keras di pasar bukanlah berita utama CNN, melainkan aliran dana (money flow) institusional.

Pikirkan ini: BlackRock, Fidelity, dan Vanguard mempekerjakan ribuan PhD di bidang fisika, matematika, dan manajemen risiko. Mereka memiliki akses langsung ke laboratorium riset kuantum IBM dan Google. Jika ancaman komputasi kuantum bersifat eksistensial dan tak terpecahkan dalam 10 tahun ke depan, apakah mereka akan mempertaruhkan reputasi dan miliaran dolar klien mereka untuk meluncurkan ETF Bitcoin Spot?

Jawabannya adalah Tidak.

Tindakan agresif institusi mengakumulasi Bitcoin saat ini adalah sinyal Alpha tertinggi.

- Institutional View: Mereka memandang risiko kuantum sebagai “Masalah Y2K” versi kripto—sebuah bug teknis yang membutuhkan biaya untuk diperbaiki, bukan asteroid yang akan memusnahkan bumi. Mereka tahu bahwa protokol bisa di-upgrade.

- Hedging Strategis: Justru, mereka melihat Bitcoin sebagai lindung nilai (hedge) terhadap sistem perbankan fiat yang, seperti kita bahas di Bab 5, jauh lebih rentan terhadap serangan siber karena warisan kode COBOL mereka.

Jebakan Likuiditas: FUD Sebagai Alat Transfer Kekayaan

Di sisi lain spektrum, kita melihat Perilaku Ritel. Setiap kali artikel tentang “Terobosan Kuantum Google” muncul, forum-forum ritel dipenuhi kepanikan. “Jual sekarang sebelum nol!” adalah mantra mereka.

Ini adalah dinamika pasar klasik: Transfer kekayaan dari yang tidak sabar (dan tidak teredukasi) ke yang sabar (dan terinformasi).

Narasi “Kiamat Kuantum” sering kali didaur ulang oleh media arus utama pada momen-momen kritis pasar untuk menciptakan likuiditas jual (sell-side liquidity). Investor cerdas harus melihat FUD (Fear, Uncertainty, Doubt) ini sebagai peluang diskon. Jika Anda menjual Bitcoin Anda karena takut pada komputer kuantum yang belum ada, Anda sedang memberikan aset langka Anda kepada institusi yang sudah menyiapkan solusi migrasinya.

The Real Threat Matrix: Kapan Anda Harus Benar-Benar Khawatir?

Sebagai analis yang jujur, kita tidak boleh menjadi perma-bull yang buta. Risiko itu ada. Kapan saatnya tombol panik ditekan? Bukan saat Google merilis pers rilis, tetapi saat Konsensus Sosial Gagal.

Satu-satunya ancaman yang bisa membunuh Bitcoin bukanlah matematika Algoritma Shor, melainkan Kegagalan Tata Kelola Manusia (Governance Failure).

- Jika solusi PQC (Post-Quantum Cryptography) sudah siap, tetapi para penambang, pengembang, dan node gagal menyepakati implementasinya karena politik internal atau ego.

- Jika terjadi perang saudara (Civil War) dalam komunitas tentang standar enkripsi mana yang harus dipakai (Lattice vs Lamport), yang menyebabkan Chain Split berkepanjangan.

Selama komunitas bersatu untuk melakukan Soft Fork, matematika ada di pihak Bitcoin. Jika komunitas pecah, itulah saatnya “Short” pasar.

Tesis Penutup: Perangkat Lunak Antifragile

Nassim Taleb memperkenalkan konsep Antifragile: Sesuatu yang menjadi lebih kuat ketika diserang. Tulang manusia menjadi padat saat diberi beban; sistem imun menjadi pintar saat terpapar patogen.

Bitcoin adalah definisi buku teks dari Antifragilitas.

- Ia diserang oleh regulator, ia menjadi lebih terdesentralisasi.

- Ia diserang oleh pelarangan Cina, hashrate-nya menyebar ke seluruh dunia.

- Kini, ia diancam oleh komputer kuantum.

Hasil akhirnya? Ancaman ini akan memaksa Bitcoin untuk berevolusi menjadi Bitcoin Quantum-Proof. Versi Bitcoin yang bertahan setelah upgrade PQC akan menjadi bentuk uang terkeras yang pernah diciptakan manusia—kebal terhadap inflasi bank sentral, sensor negara, dan bahkan serangan fisika kuantum.

Ancaman kuantum bukan akhir dari Bitcoin. Ia adalah katalis yang diperlukan untuk mendorong Bitcoin naik ke tahap evolusi berikutnya. Pertanyaannya bukan apakah Bitcoin akan selamat, tetapi apakah Anda memiliki keyakinan (conviction) untuk memegang aset ini melalui proses metamorfosis tersebut.

Disclaimer: Konten yang disediakan corequil.com hanyalah informasi dan edukasi, bukan sebagai saran investasi apalagi saran keuangan. Lakukanlah DYOR karena apa yang Anda lakukan adalah tanggung jawab Anda sendiri. Cek Syarat dan Ketentuan untuk informasi lebih lanjut.